Starsze wersje CTB-Lockera (występującego także pod nazwą Onion) wyróżniały się tym, że używały sieci Tor, aby ukrywać swoją niebezpieczną naturę oraz utrudniać identyfikację twórców operacji wyłudzania pieniędzy. Dodatkowo okup był przyjmowany jedynie w walucie Bitcoin.

Ciekawostką jest fakt, że cyberprzestępcy oferują możliwość przekonania się, że dane faktycznie mogą zostać odszyfrowane. Ofiara ataku może bezpłatnie przywrócić dostęp do dwóch losowo wybranych plików z serwera. Atakujący liczą na to, że dane z serwera będą dla ofiary warte znacznie więcej niż pół

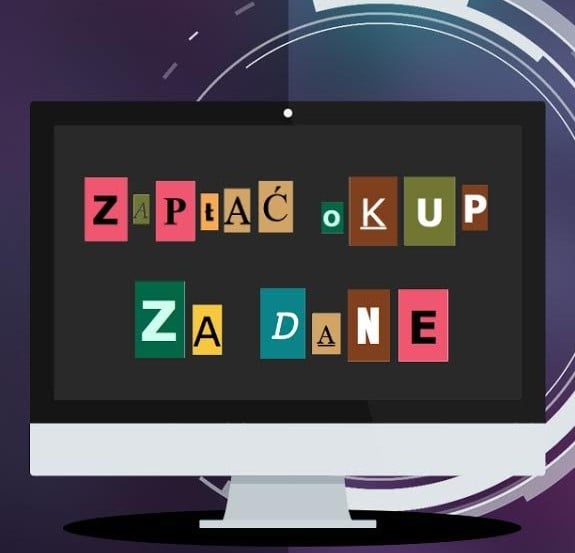

bitcoina, i oferują podanie szczegółowych informacji, które mają znacznie ułatwić proces zapłacenia okupu. Dostępny jest nawet film instruktażowy oraz czat, w którym ofiara może uzyskać “pomoc” bezpośrednio od cyberprzestępców stojących za atakiem.

Na chwilę obecną nie istnieje żadne narzędzie pozwalające na odszyfrowanie danych zakodowanych przez nową wersję CTB-Lockera, więc jedynym sposobem na przywrócenie zawartości zaatakowanego serwera jest posiadanie aktualnej kopii zapasowej. Kaspersky Lab przypomina o regularnym tworzeniu kopii zapasowej dysku i przechowywanie jej w chmurze lub na zewnętrznym nośniku oraz o posiadaniu aktualnego oprogramowania antywirusowego chroniącego przed atakami ransomware.