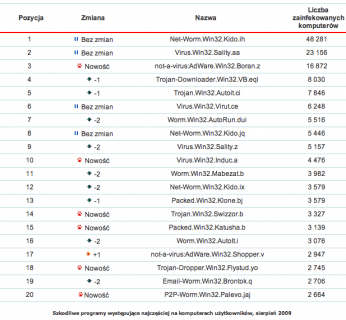

Ostatnie miejsce w rankingu zajął Palevo.jaj, zastępując swojego krewnego P2P-Worm.Win32.Palevo.ddm, który pojawił się w maju. Szkodnik ten stanowi dość duże zagrożenie, ponieważ rozprzestrzenia się za pośrednictwem sieci wymiany plików, infekuje nośniki wymienne, potrafi rozprzestrzeniać się poprzez komunikatory internetowe oraz zawiera backdoora, który umożliwia osobie atakującej kontrolowanie zainfekowanych komputerów. Ogólnie, pojawienie się szkodnika Virus.Win32.Induc stanowiło najważniejsze wydarzenie miesiąca, ponieważ szkodnik ten wykorzystuje prawdziwie innowacyjne podejście do zainfekowanych komputerów użytkownika.

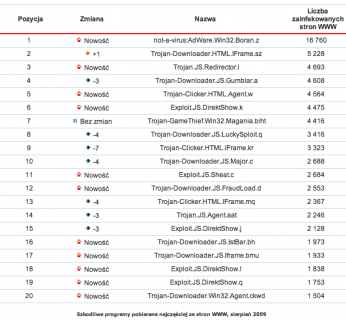

Drugie zestawienie Top 20 zawiera dane wygenerowane przez komponent Ochrona WWW i odzwierciedla krajobraz zagrożeń online. Ranking ten zawiera szkodliwe programy wykryte na stronach internetowych oraz szkodliwe oprogramowanie pobrane na maszyny ze stron internetowych. Ponad połowa szkodników w drugim sierpniowym zestawieniu Top20 stanowi nowy przykład kreatywności cyberprzestępców. Na pierwszym miejscu znajduje się AdWare.Win32.Boran.z.. Skrypt wykorzystujący lukę w Internet Explorerze jest wykrywany przez produkty firmy Kaspersky Lab jako Exploit.JS.DirektShow. Lipcowe zestawienie Top20 zawierało trzy modyfikacje tego exploita: .a, .j oraz.o. W tym miesiącu w rankingu znalazły się aż cztery wersje, co świadczy o tym, że wykorzystywanie tej luki jest nadal bardzo popularne. Wygląda na to, że cyberprzestępcy zakładają, że wielu użytkowników nie zainstaluje łaty bezpieczeństwa, dlatego wciąż próbują atakować systemy, wykorzystując tę dziurę. W sierpniu cyberprzestępcy aktywnie wykorzystywali również inną lukę, tym razem była to luka w pakiecie Microsoft Office. Jedna z modyfikacji exploita dla tej luki – Exploit.JS.Sheat – uplasowała się na 11 miejscu.

Fałszywe aplikacje antywirusowe rozprzestrzeniają się z wykorzystaniem wielu różnych stron internetowych. Jeden ze skryptów, który ułatwia rozprzestrzenianie takich skryptów, zajął 12 miejsce w rankingu. Kaspersky Anti-Virus wykrywa go jako Trojan-Downloader.JS.FraudLoad.d. Jeżeli użytkownik odwiedzi stronę internetową zainfekowaną tym skryptem, zostanie poinformowany, że jego komputer jest zainfekowany wieloma szkodliwymi programami, oraz że mogą one zostać usunięte. Jeżeli użytkownik zgodzi się na to, na jego komputer zostanie pobrany fałszywy program antywirusowy (sklasyfikowany jako FraudTool). Działanie trojana Redirector.l polega na przekierowywaniu zapytań wyszukiwania użytkownika do określonych serwerów w celu zwiększenia współczynnika kliknięć dla tych serwerów. Trojan-downloader Iframe.bmu to typowy przykład szkodliwego oprogramowania, które zawiera szereg różnych exploitów, w tym przypadku exploitów dla produktów Adobe.

Trendy zidentyfikowane w lipcu utrzymały się do sierpnia – cyberprzestępcy nadal aktywnie wykorzystują luki w zabezpieczeniach popularnych programów. Szybko rozprzestrzeniają się również fałszywe aplikacje antywirusowe i podstawowe trojany typu iframe clicker. Istnieje niewielkie prawdopodobieństwo, że sytuacja ta zmieni się w przyszłym miesiącu, ponieważ cyberprzestępcy dobrze sprawdzili te podejścia i uznali je za skuteczne.