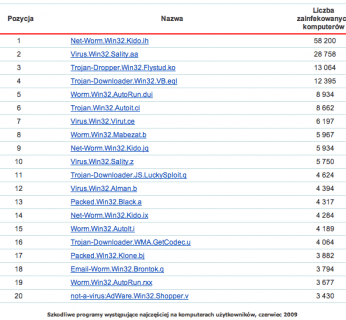

Na dwudziestym miejscu znalazła się aplikacja adware Shopper.v. Jest to typowy program z tej kategorii – instaluje rozmaite paski narzędzi w przeglądarce internetowej oraz kliencie poczty i przy ich użyciu wyświetla banery reklamowe. Usuwanie tych pasków narzędzi może być kłopotliwe.

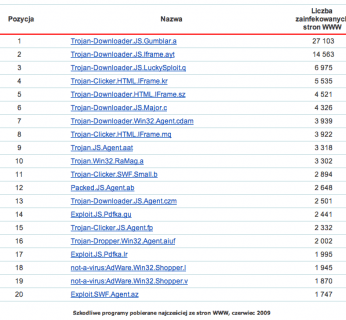

Drugie zestawienie przedstawia dane wygenerowane przez moduł ochrony WWW i odzwierciedla krajobraz zagrożeń online. Ranking obejmuje szkodliwe programy wykryte na stronach WWW oraz zagrożenia, które infekują komputery podczas odwiedzania witryn. Innymi słowy, druga lista odpowiada na pytania: “Jakie szkodliwe programy najczęściej infekują strony WWW?” oraz “Jakie szkodliwe programy są najczęściej pobierane – świadomie lub nieświadomie – przez użytkowników podczas odwiedzania stron WWW?”.

Pierwsze miejsce zajął Gumblar.a – trojan-downloader, który jest doskonałym przykładem zagrożenia typu “drive-by download”. Gumblar.a ma postać małego zaszyfrowanego skryptu, który po uruchomieniu przekierowuje użytkownika na zainfekowaną stronę WWW. Następnie, przy użyciu szeregu luk, pobierany i instalowany jest plik wykonywalny szkodliwego programu. Po instalacji plik modyfikuje wyniki wyszukiwania Google. Szkodnik szuka także na zainfekowanym komputerze haseł do serwerów FTP i infekuje je.

W rezultacie powstaje botnet składający się z zainfekowanych serwerów, który może być wykorzystywany przez cyberprzestępców do instalowania dowolnych szkodliwych programów na komputerach niczego nieświadomych użytkowników. Liczba zainfekowanych serwerów jest niebotyczna i – co więcej – szkodnik wciąż się rozprzestrzenia.

Kolejnym przykładem ataku drive-by download jest trojan-downloader LuckySploit.q, który uplasował się na trzecim miejscu drugiego rankingu i jest także obecny w pierwszym zestawieniu. Jest to sprytnie zamaskowany skrypt, który na początku pobiera z zainfekowanego komputera informacje o konfiguracji przeglądarki internetowej. Następnie szkodnik szyfruje dane przy użyciu publicznego klucza RSA i umieszcza je na stronie WWW przygotowanej przez cyberprzestępców. Dane są odszyfrowywane na serwerze z użyciem prywatnego klucza RSA a do użytkownika trafia odpowiedni zestaw skryptów (z zależności od zainstalowanej przeglądarki). Skrypty te wykorzystują luki atakowanego komputera i pobierają szkodliwe programy. Takie wieloetapowe podejście znacznie utrudnia analizę oryginalnego skryptu, który pobiera informacje o przeglądarce: jeżeli serwer odszyfrowujący dane jest niedostępny, wykrycie konkretnych skryptów trafiających na atakowany komputer staje się niemożliwe.

Wiele szkodliwych programów wykorzystuje luki w aplikacjach różnych producentów. Obecność w rankingu takich exploitów jak Trojan-Clicker.SWF.Small.b, Exploit.JS.Pdfka.gu, Exploit.JS.Pdfka.lr czy Exploit.SWF.Agent.az świadczy zarówno o popularności aplikacji Adobe Flash Player oraz Adobe Reader, jak i o ilości luk w tych programach. Luki w produktach Microsoftu także są intensywnie wykorzystywane przez cyberprzestępców: sam Trojan-Downloader.JS.Major.c wykorzystuje szereg błędów w zabezpieczeniach różnych wersji systemu Windows oraz pakietu Microsoft Office.

Coraz wyraźniejszy staje się trend wykorzystywania przez cyberprzestępców zestawu zaawansowanych ataków drive-by download do instalowania szkodliwych programów na komputerach atakowanych użytkowników. Można powiedzieć, że ataki cyberprzestępcze są coraz bardziej zorientowane na WWW. Jednocześnie, coraz ważniejsze staje się uaktualnianie systemów operacyjnych i użytkowanych aplikacji.