Zadziwiające, jak wiele osób sprzedających dyski, pendrive’y czy karty pamięci na aukcjach nie przywiązuje wagi do skutecznego usuwania danych. Z ostatniego testu przeprowadzonego przez Kessler International (firma specjalizująca się w odzyskiwaniu danych na potrzeby procesów sądowych) wynika, że aż 40 proc. dysków sprzedanych na aukcjach serwisu eBay zawierało dane. Niektórzy sprzedawcy beztrosko je pozostawili, a inni wybrali niewłaściwą metodę usuwania danych.

Cel: Nikt nie może odzyskać danych

Powszechnie panuje błędne przekonanie, że ponownie formatując dysk, usuwamy

z niego wszystkie dane. Podczas formatowania oprogramowanie zapisuje nową, pustą strukturę katalogu i w niektórych przypadkach zmienia rozmiar klastrów, na które system operacyjny dzieli dysk. Te operacje nie mają jednak wpływu na dane zapisane na dysku, które możemy odzyskać nawet za pomocą prostego i bezpłatnego programu, jak np. Recuva.

Aby faktycznie usunąć pliki, należy nadpisać ich zawartość. Nasz test pokazuje narzędzia, które umożliwiają bezpieczne wykonanie tego zadania. Prezentujemy wyniki testów czterech komercyjnych aplikacji oraz jednego programu rozpowszechnianego na licencji freeware. Po zniszczeniu danych wysłaliśmy dyski do firmy Kroll Ontrack, specjalizującej się w odzyskiwaniu danych. To tak jakby wysłać dysk np. do CBŚ (Centralne Biuro Śledcze). Tego rodzaju instytucje używają takich samych metod, korzystają również z usług Kroll Ontrack. Jeżeli specjaliści nie znajdą niczego na dyskach – istnieje duża szansa, że nikt inny również nic nie znajdzie.

Metody niszczenia: Kontrowersyjne porady i debaty

Na forach internetowych wielokrotnie powracają dyskusje dotyczące jednego pytania: jak wiele razy dane powinny być nadpisane, aby można było uznać, że zostały nieodwracalnie usunięte? W konwencjonalnych dyskach twardych dane zapisywane są poprzez magnetyzowanie cząstek metalu na powierzchni talerza. Dwa przeciwne kierunki namagnesowania odpowiadają stanom 0 i 1. Głowica magnetyczna podczas odczytu mierzy sygnał analogowy i konwertuje go do postaci cyfrowej. Taka metoda przechowywania danych pozostawia użytkowników forów w niepewności, krążą bowiem pogłoski, że pozostałości pola magnetycznego z poprzednich zapisów mają wpływ na siłę sygnału analogowego uzyskiwanego po ponownym zapisie. Na przykład jeżeli wartość 1 nadpiszemy wartością 0, będzie to odpowiadało sygnałowi 0,95, natomiast gdy wartość

1 nadpiszemy wartością 1, zwykle da to sygnał o sile 1,05. Jeżeli niszczarka nadpisze dane tylko raz, poprzednia wartość może zostać ustalona na podstawie tych małych odchyleń sygnału. Dlatego należy stosować procedury kasowania danych stworzone przez specjalistów (zobacz ramka “Standardy niszczenia”).

Kolejna gminna wieść niesie, że inne zaburzenia pola magnetycznego powstają, gdy głowica nie nadpisuje poprzedniej wartości precyzyjnie – pozostaje wówczas nikły ślad poprzedniego zapisu, który można zmierzyć. W efekcie da się odczytać śladowe sygnały pozostałe na brzegu zapisanej ścieżki. Również w tym przypadku jednokrotne nadpisanie danych jest niewystarczające.

Eksperci z forów dyskusyjnych tylko częściowo mają rację – wymienione informacje są prawdziwe w odniesieniu do… dyskietek magnetycznych. Ale nie dysków twardych! Ścieżka tych ostatnich nie jest wystarczająco obszerna, aby zmieściły się na niej śladowe informacje. Ponadto wahania temperatury wewnątrz dysku mają wpływ na siłę sygnału, zniekształcają go lub osłabiają podczas nadpisywania. W dodatku w dyskach twardych od lat nie stosuje się prostego odczytywania sygnału analogowego 1:1, ponieważ większe gęstości danych wymusiły używanie sygnału o zmniejszonej sile.

W związku z większą gęstością danych układ DSP (Digital Signal Processor) dekoduje odczytane wartości zgodnie z odpowiednią procedurą, taką jak na przykład EPRML

(Extended Partial Response/Maximum Likelihood). Podczas tego przetwarzania DSP nie wykrywa wyłącznie szczytów sygnału, lecz używa wielu punktów pomiaru. To sprawia, że siła wyłącznie szczytów sygnału nie odgrywa już większej roli.

Biegły sądowy Craig Wright przeprowadził ostatnio test przy użyciu nowoczesnego mikroskopu mierzącego natężenie pola magnetycznego jako narzędzia odczytującego. Wright mógł zrekonstruować raz nadpisany bit informacji tylko wtedy, gdy wiedział, czy poprzednio reprezentował on wartość 0 czy 1, i tylko z prawdopodobieństwem 56 proc. Takie określanie wartości jest jak rzucanie monetą. W przypadku ustalania wartości całego bajta prawdopodobieństwo odtworzenia prawidłowych wartości zmniejsza się do zaledwie 0,97 proc. Jeżeli nadpisane wartości nie są znane, to próba odtworzenia danych jest niemożliwa nawet mimo wykorzystania najlepszych narzędzi.

Test: Cztery niszczarki danych

Niszczarkami danych nazywamy narzędzia, których efekty pracy sprawiają, że nawet agencje rządowe odpowiedzialne za ściganie przestępstw oraz działania wywiadowcze są bezsilne w trakcie prób odzyskania informacji. W naszym teście niszczarki nadpisywały dane losowymi wartościami jednokrotnie. Wyczyszczone w ten sposób dyski przesłaliśmy do laboratorium firmy Kroll Ontrack. Specjaliści nie byli w stanie odtworzyć żadnego pliku, bez względu na to, które narzędzie zostało użyte.

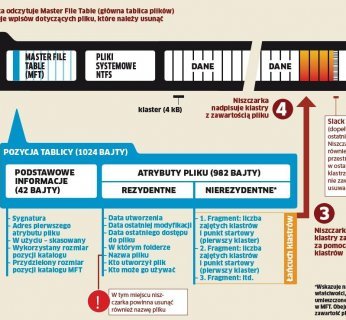

Firma Kroll Ontrack potrafiła jedynie określić metodę, którą zastosowano w celu wymazania danych. I nic więcej. Niszczarki nie pominęły niewykorzystywanej przestrzeni w ostatnim klastrze, usuwając z niej potencjalnie istniejące dane z poprzednich plików. Aplikacje usunęły nawet dane z tych miejsc, nad którymi nie mamy bezpośredniej kontroli. Dlatego wszystkie programy, które zaprezentowaliśmy w naszym teście, uzyskały bardzo wysokie oceny, mimo że w przypadku kilku narzędzi zauważyliśmy pewne niedociągnięcia. Program O&O SafeErase pozostawia nazwy katalogów i plików w głównej tablicy plików (Master File Table). Dlatego nawet gdy korzysta się z prostego programu do odzyskiwania danych, można odnaleźć niektóre nazwy plików i folderów, oczywiście usuniętych.

Wyzwania: Dane w chronionych obszarach

Kolejnym problemem związanym z usuwaniem danych z dysku twardego jest zawartość folderu System Volume Information. Windows zapisuje w nim pliki potrzebne do wznowienia pracy po awarii. Zwykle nie zawiera on istotnych danych, ponieważ system przechowuje w nim tylko pliki niezbędne do odzyskania sprawności po awarii (np. biblioteki DLL, wpisy w Rejestrze). W przypadku Windows Vista Ultimate dzieje się jednak inaczej – system operacyjny zachowuje bowiem informacje o wszystkich dokonanych zmianach, również tych w zawartości plików. Testowane narzędzia potrafiły uzyskać dostęp do folderu System Volume Information i skutecznie usunąć z niego zawartość.

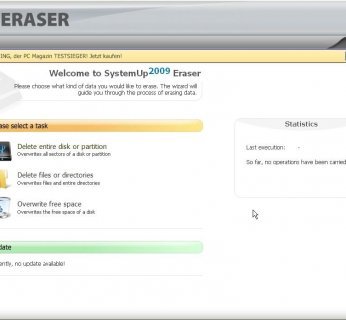

Usunięcie partycji systemowej również nie jest łatwym zadaniem. Windows oferuje narzędzia, które potrafią bez problemów usunąć własny system operacyjny, ale nie zawsze działają one zgodnie z oczekiwaniami. Spośród testowanych aplikacji tylko darmowy Heidi Eraser nie pozwala pozbyć się danych z dysku systemowego. Możemy jedynie usunąć partycję systemową ze starego dysku, uruchamiając system z innego dysku. Pozostałe narzędzia pozwalają usunąć zawartość wskazanego dysku włącznie z partycją Windows, po ponownym uruchomieniu. Żaden z testowanych programów nie oferuje opcji tworzenia nośnika, z którego uruchomimy komputer.

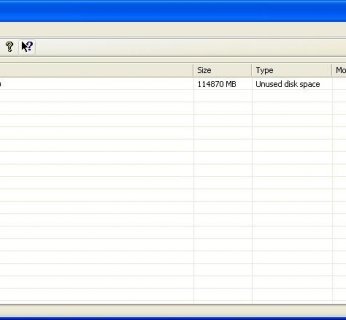

Jest jeszcze jeden obszar, w którym mogą być ukryte dane ze starych plików – przestrzeń nieprzydzielona do żadnej partycji, która mogła być wcześniej fragmentem jakiegoś innego dysku lub partycji. Tylko O&O SafeErase potrafi wyczyścić tę przestrzeń. Aby zrobić to za pomocą pozostałych aplikacji, musimy najpierw przyłączyć niewykorzystaną przestrzeń do istniejącej partycji lub utworzyć nową partycję. Nie potrzebujemy w tym celu dodatkowego oprogramowania – korzystamy z dołączonego do Windows narzędzia Zarządzanie dyskami.

Jak kasować?

Zbigniew Engel, specjalista Mediarecovery: Formatowanie dysku twardego nie usuwa informacji. W większości przypadków są one dostępne. Odzyskanie danych po formacie jest proste, czas potrzebny na dokonanie tej operacji zależy od pojemności dysku. Nieodwracalne kasowanie danych wykonuje się z użyciem programu do nadpisywania danych lub urządzenia o nazwie degausser, które za pomocą silnego impulsu elektromagnetycznego zmienia fizyczne właściwości nośnika.

Standardy niszczenia

DoD 5220.22-M (Departament Obrony USA) Trzy przebiegi; (pierwszy z wartością losową, drugi z wartością przeciwną i trzeci z wartością losową).

NATO Siedem przebiegów; (na przemian 00 i FF, ostatni z wartością losową).

VSITR (Federalne Biuro Bezpieczeństwa IT) Siedem przebiegów; (sześć na przemian 00 i FF, siódmy z wartością AA).

AlgoryTm Bruce Schneiera Siedem przebiegów; (pierwszy: 00, drugi: FF i następne pięć z wartościami losowymi).

Gutmann Secure Deletion Do 35 przebiegów; (cztery z wartościami losowymi, do 31 z wybraną wartością).

Niszczenie danych na dyskach SSD

Dane na dyskach SSD zapisywane są jako sygnały elektryczne. Wobec tego wymagane jest inne podejście do usuwania zawartości SSD, które zdobywają przecież coraz większą popularność (są szybkie i odporne na wstrząsy, a więc idealne do przenośnych komputerów). Jednak dyski SSD stwarzają problemy narzędziom do niszczenia danych, gdyż nie potrafią one ustalić, który obszar fizyczny trzeba nadpisać.

NISZCZARKI SĄ BEZSILNE Kontroler dzieli zapisywane dane pomiędzy wszystkie komórki, tak by zapewnić ich równomierne obciążenie. To zwiększa żywotność dysków SSD, ale jednocześnie oznacza, że tylko kontroler decyduje, w którym miejscu fizycznie będzie zapisany dany klaster. Nawet Windows jest bezradny w tym przypadku.

Zatem użytkownik nie może zniszczyć pojedynczego pliku czy oczyścić nieużywanej przestrzeni dyskowej. Takie ograniczenie dotyczy również dysków logicznych. Nawet jeżeli Windows porządkuje dane w partycjach, dla kontrolera dysku SSD nie stanowi to żadnej przeszkody. Takie rozwiązanie powoduje, że funkcjonalność programów niszczących dane zostaje zredukowana (do pojedynczej funkcji). Muszą one nadpisać dane na całym dysku twardym. To jedyna metoda, aby zmusić kontroler do usunięcia poufnych dokumentów. Za pomocą programu Data Shredder firmy CBL całkowicie zniszczymy zawartość dysku SSD. Można go również uruchomić w MS-DOS z bootowalnej płytki CD, co pozwoli usunąć zawartość dysku systemowego.