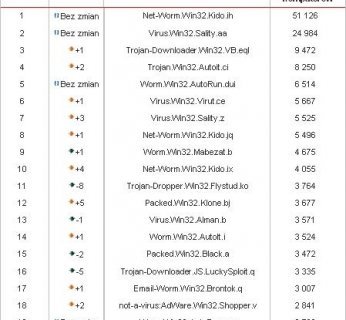

Nieznacznie spadła całkowita liczba komputerów zainfekowanych przez najbardziej rozpowszechnione programy. Może wynikać to z tego, że mamy środek lata, w związku z czym użytkownicy spędzają mniej czasu przed komputerami, co skutkuje mniejszą liczbą maszyn zainfekowanych szkodliwym oprogramowaniem.

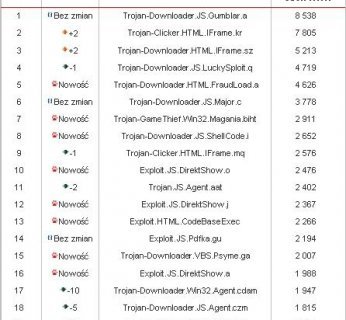

O wiele bardziej interesujące jest drugie zestawienie, które prezentuje dane wygenerowane przez moduł ochrony WWW i odzwierciedla internetowy krajobraz zagrożeń. Zestawienie to zawiera szkodliwe programy wykryte na stronach internetowych oraz próbujące infekować ze stron internetowych. Innymi słowy, drugi ranking odpowiada na dwa pytania: “Jakie szkodliwe programy najczęściej infekują strony internetowe?” oraz “Jakie szkodliwe programy są najczęściej pobierane – z lub bez wiedzy użytkownika – ze szkodliwych lub zainfekowanych stron?”

W rankingu widzimy trzy exploity skryptowe o nazwie DirektShow. Na początku lipca eksperci z Kaspersky Lab pisali o luce w zabezpieczeniach przeglądarki Internet Explorer, którą wykorzystuje ten skrypt. Ponieważ większość użytkowników preferuje właśnie Internet Explorera, luka ta została natychmiast wykorzystana przez cyberprzestępców.

Drugi ranking Top20 zawiera przegląd obecnych zagrożeń internetowych, jak również trendów w tworzeniu szkodników. Po pierwsze, cyberprzestępcy koncentrują się na znajdowaniu nowych luk w zabezpieczeniach najpopularniejszych programów, aby wykorzystać je do osiągnięcia własnych celów – zainfekowania komputerów jednym lub, o wiele częściej, kilkoma szkodliwymi programami. Po drugie, cyberprzestępcy próbują ukrywać swoją aktywność, w rezultacie czego albo pozostaje ona niezauważona, albo wydaje się, że spowodowała minimalne szkody w zainfekowanym komputerze.