Podstęp jest jednocześnie prosty i skuteczny. – Cyberprzestępcy obiecując w temacie wiadomości aktualizacje dla Windows XP SP3 “Critical Update for Windows XP SP3” zachęcają ofiarę do otwarcia załączonego folderu. Folder okazuje się plikiem EXE, który został zamaskowany poprzez zmianę ikony pliku wykonywalnego na ikonę folderu. Instalacja pliku robaka w systemie niesie za sobą niepożądane działania. Zarażony komputer staje się nosicielem wirusów. Ofiarom, oczywistym wydawał się fakt, że aktualizacje i poprawki pochodzą od oryginalnego producenta. Temat wiadomości “Zabezpieczymy komputer i zapewnimy wszystkie aktualizacje” jeszcze bardziej uwiarygodniał wiadomość, a ikona folderu nie wzbudzała podejrzeń. Teraz spamerzy dzięki dużej skali infekcji mogą czerpać wysokie korzyści np. świadcząc usługi rozsyłania spamu – komentuje Tomasz Zamarlik z G Data Software.

– Ten szkodnik jest nam juz dobrze znany, jednakże maskowanie plików pod ikoną folderu jest interesujące. Ta pułapka jest całkowicie pięknym podstępem, dzięki któremu użytkownicy są wprowadzani w błąd. Niestety każdy, kto żyje w pośpiechu i szybko chce zobaczyć zawartość folderu otrzymanego w załączniku lub nie wie, że plik może mieć różne ikony szybko może stać się ofiarą hakera – dodaje Łukasz Nowatkowski z G Data Software.

Robak pojawił się w załącznikach wiadomości e-mail, jako plik EXE o nazwie “mswinxpa_sp3upd.exe”. Plik wykonywalny ukryty jest pod ikoną folderu. Podczas uruchomienia niebezpiecznego załącznika skaner G Data wykrywa robaka jako Trojan.Generic.171369. Robak łączy się z zewnętrznego serwera SMTP (port 25), a następnie rozsyła wiadomości z fałszywym załącznikiem. Dodatkowo kilkukrotnie kopiuje się na dysku twardym ofiary i maskuje się pod znanymi nazwami plików. Ponad to szkodnik ten ingeruje w funkcje autostartu. Wyłączając dostęp do Menedżera zadań i edytora rejestru, uniemożliwia podejrzenie i zabicie procesów trojana oraz edycję wszystkich zaufanych procesów systemowych.

Cyberprzestępcy wśród użytkowników komputerów PC wielokrotnie starali się rozesłać fałszywe pliki ukryte pod linkami lub jako załączniki wiadomości e-mail. Podstęp hakerów, dzięki któremu odbiorcy wiadomości mają małe szanse na wykrycie fałszywych pików, polega na oszukaniu niedoświadczonego użytkownika poprzez zmianę ikony.

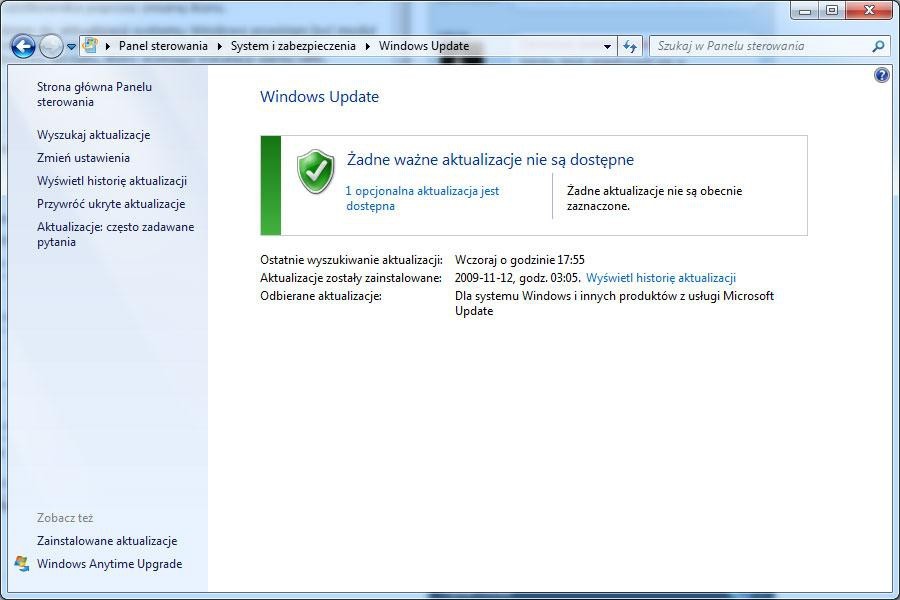

Przypominamy, że jedynym narzędziem do aktualizacji systemu Windows powinien być moduł Windows Update. Dodatkowe aktualizacje, tzw. hotfiksy, powinny być instalowane i pobierane wyłącznie z witryn producenta sprzętu, który wymaga instalacji danej łatki.