Nawet redagując emaile, które tak jak tradycyjna korespondencja powinny być okryte tajemnicą, godzimy się na to, aby obok ich treści pojawiały się reklamy dostosowane do słów-kluczy, które znajdują się w listach. Czy na pewno reklamy te generowane są wyłącznie za pomocą zautomatyzowanych algorytmów i nikt nie pozna treści naszych listów? Dysponując aparatem fotograficznym lub smartfonem z GPS, godzimy się z kolei na to, aby nasi znajomi znali miejsca naszych wędrówek albo wiedzieli, gdzie się aktualnie znajdujemy. Oczywiście, zdjęcie z wakacji na egzotycznej wyspie, umieszczone na Google Maps, robi wrażenie.

Ale przecież równie dobrze z takich informacji może skorzystać ktoś, kto czujnie wypatruje momentu, gdy będziemy z dala od domu… Bez obaw ujawniamy coraz więcej danych o sobie. Bo przecież wkładając wiele pracy w pisanie np. eksperckiego bloga czy tworząc amatorskie produkcje wideo, chcemy być docenieni. Mamy nadzieję, że podanie prawdziwego imienia i nazwiska ułatwi odnalezienie nas i stanie się przepustką do kariery. “Modę” na opowiadanie niemal wszystkiego i wszystkim wykreowały portale społecznościowe, które obecnie przeżywają prawdziwy boom.

Wielki Brat słucha

Z drugiej strony słyszy się od dawna o prowadzonych na wielką skalę projektach wywiadu elektronicznego, których zadaniem jest przechwytywanie wszelkich danych przesyłanych w sieciach telekomunikacyjnych. Choć kiedyś mogło się to wydawać jedynie teorią spiskową, dziś jest to jak najbardziej możliwe, biorąc przynajmniej pod uwagę moc obliczeniową i pojemność pamięci, która może być do tego wykorzystana.

Najsławniejszym projektem tego typu jest Echelon, czyli największa na świecie sieć wywiadu elektronicznego. System ten ma gromadzić i analizować przekazy elektroniczne z całego świata – zarówno zwykłe rozmowy telefoniczne, emaile, faksy, jak i transfer plików. Specjalne oprogramowanie ma być wyczulone na pewne słowa kluczowe, sformułowania, a nawet cechy głosu rozmówców. Celem istnienia Echelona ma być odkrycie w zarodku i zapobieganie aktom terrorystycznym oraz namierzanie najgroźniejszych przestępców. Jak głosi plotka, system jest nadzorowany przez amerykańską Agencję Bezpieczeństwa Narodowego, ale wchodzące w jego skład urządzenia znajdują się podobno także m.in. w Wielkiej Brytanii, Kanadzie, Australii i Niemczech. Żeby zostać namierzonym przez Echelona, nie trzeba jednak wcale znajdować się w tych krajach, bo nad naszymi głowami krążą satelity szpiegowskie, nieustannie zbierające dla niego dane.

Uśmiechnij się, jesteś w ukrytej kamerze

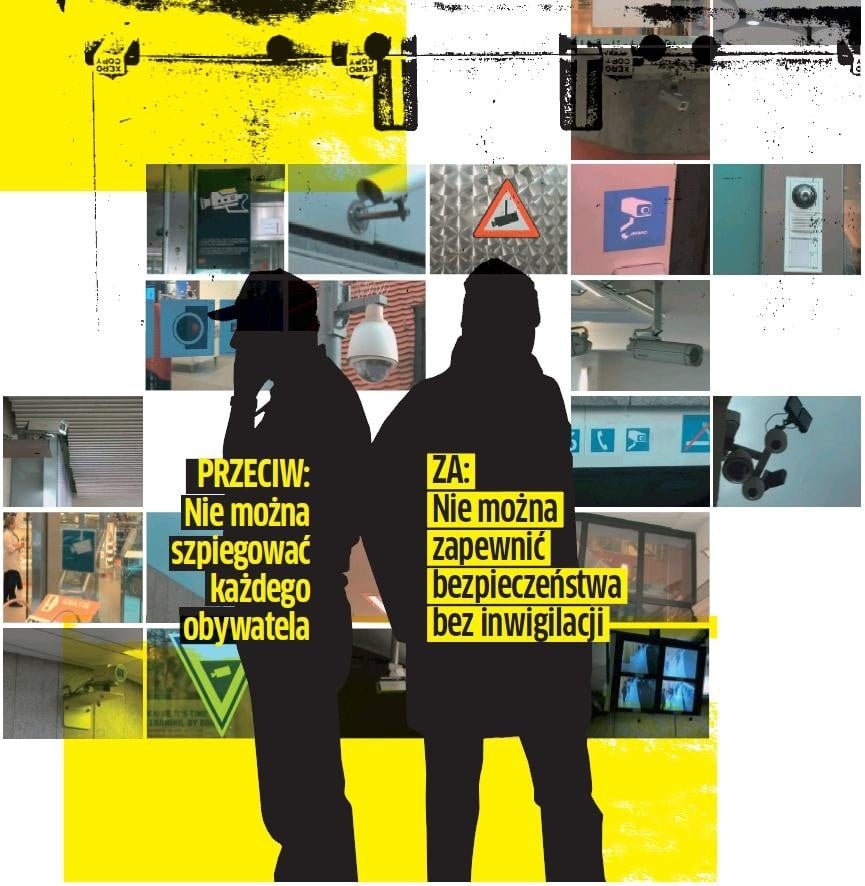

Jeszcze niedawno zachwyt budziły dostępne dla każdego, wykonane przez satelity mapy każdego zakątka Ziemi, na których dojrzeć można wiele szczegółów architektonicznych czy rzeźbę terenu. Dziś wzruszamy ramionami na miejskie widoki w Google Street View, gdzie bez problemu rozpoznać możemy przechodniów, nawet jeśli rozmyto ich twarze. Po serii zamachów terrorystycznych z początku wieku specjalnością nie tylko lotnisk czy innych portów komunikacyjnych, ale także centrów większych miast stał się nieustanny monitoring za pomocą kamer wideo. Przykładem jest Warszawa, gdzie w ramach systemu monitoringu wizyjnego rejestrowany jest obraz z ponad 700 kamer rozmieszczonych w różnych miejscach miasta. Szesnaście tzw. centrów oglądowych, zlokalizowanych w komisariatach policji, obejmuje zasięgiem obraz z kamer w danej dzielnicy. Centrum dowodzenia zlokalizowane w Komendzie Stołecznej Policji ma możliwość podglądu obrazu ze wszystkich kamer systemu i przejęcia nad nimi kontroli.

Dzięki systemowi rejestrowanych jest nawet kilkadziesiąt zdarzeń dziennie, na które głównie składają się akty wandalizmu i kradzieży. “Najpierw siedzieli pijani pod wiatą na przystanku, chwilę później kopali i uderzali w drzwi nocnego autobusu. Całą sytuację zauważył operator kamery monitoringu miejskiego. Dzięki temu policjanci zadziałali błyskawicznie i po kilku minutach 38-letni Rafał P. i 32-letni Robert P. byli już zatrzymani” – to, jak można przeczytać na stronach KSP, chleb powszedni stołecznych stróżów prawa mających wsparcie kamer monitoringu. System pozwala zdobyć nie tylko niezbędny materiał dowodowy, ale także ująć sprawców na gorącym uczynku lub nawet zapobiec dokonaniu przestępstwa. Choć nie jest to jeszcze rzeczywistość przedstawiona w “Raporcie mniejszości”, gdzie policja była w stanie poznać zamiary niedoszłych przestępców, to efekt podobny.

Bezpieczeństwo i prywatność

Google, Facebook i wiele innych firm posiadających popularne serwisy internetowe monitoruje swoich użytkowników. Jednak podczas gdy np. do Twittera czy innych sieci społecznościowych nie mamy na ogół w tym kontekście żadnych zastrzeżeń, to instytucje państwowe traktuje się z wielką podejrzliwością. W Internecie brakuje odpowiedniej wrażliwości na tematy związane z prywatnością. Rzadko kto zauważa skumulowany efekt naszej wirtualnej aktywności – to co w “realu” umyka, traci na aktualności lub znaczeniu, w wirtualnej rzeczywistości może być gromadzone przez lata w niezmienionej postaci.

Z drugiej strony brak zaufania do instytucji państwowych jest przesadzony. Odpowiednie służby są ciekawe i coraz więcej numerów telefonów znajduje się na podsłuchu. Zbieranie danych o aktywności użytkowników w Sieci można porównać do billingów telefonicznych – np. kto, do kogo i kiedy pisze emaile dają te same informacje co billingi. Jednak tylko kilkanaście takich sprawdzeń jest dokonywanych na 100 000 obywateli. Chaos Computer Club, stowarzyszenie hakerów, pokazało ile można się dowiedzieć na bazie dostępnych do monitorowania informacji. I to wyłącznie na podstawie faktu nawiązania łączności, bez znajomości treści rozmowy telefonicznej czy emaila.

Aby dało się utworzyć profile i powiązania komunikujących się osób, niezbędne jest oczywiście dysponowanie odpowiednimi danymi, pozostającymi w gestii operatorów telekomunikacyjnych i usługodawców internetowych. Dyrektywa Unii Europejskiej z 2006 roku o tzw. retencji danych wymaga od wszystkich państw członkowskich wprowadzenia uregulowań odnośnie do zbierania i udostępniania uprawnionym organom danych dotyczących szeroko pojętej komunikacji elektronicznej. Zakres danych jakie mają być gromadzone obejmuje m.in. numery abonentów sieci telefonicznych, numery IP i identyfikatory użytkowników Internetu, czasy otwarcia i zamknięcia sesji sieciowych, numery IMEI, IMSI (identyfikujące aparaty telefoniczne i karty SIM) oraz Cell ID (identyfikujące miejsce, skąd wykonuje się połączenie). Dokument nakłada także obowiązek przechowywania takich informacji przez odpowiednio długi okres – od sześciu miesięcy do dwóch lat.

Najsłynniejsi informatorzy

Nie tylko państwo inwigiluje obywateli. Samo również jest szpiegowane.

– Nathan Hale

Młody oficer, który w 1776 roku zgłosił się na ochotnika do rozpoznania na tyłach wojsk brytyjskich zajmujących Long Island. Nie był wspierany przez żadną organizacyjną strukturę wywiadowczą. Schwytany i powieszony przez Brytyjczyków jako szpieg.

– Piątka z Cambridge

Pięciu brytyjskich szpiegów zwerbowanych na Uniwersytecie w Cambridge przez NKWD. Dla wywiadu radzieckiego pracowali od początku II wojny światowej. Członkami siatki byli: Kim Philby, Donald Maclean, Guy Burgess, Anthony Blunt i John Cairncross.

– Głębokie Gardło

Pseudonim osoby, będącej źródłem informacji dla reporterów “Washington Post”. Publikacje Boba Woodwarda i Carla Bernsteina doprowadziły do ujawnienia tzw. afery Watergate, której finałem była dymisja prezydenta Richarda Nixona. Po 30 latach od ujawnienia przecieków okazało się, że ich źródłem był Mark Felt, ówczesny wiceszef FBI.

– płk Ryszard Kukliński

Pracując w Sztabie Generalnymn LWP, przekazał CIA plany dotyczące agresji wojsk Układu Warszawskiego na Europę Zachodnią. Chciał w ten sposób zapobiec kontruderzeniu atomowemu, które zniszczyłoby Polskę. O Kuklińskim mówi się, że był pierwszym polskim oficerem w NATO.

Włamanie jest, a śladów brak

Choć bez retencji danych internetowi żartownisie i oszuści pozostają w ukryciu, w wielu krajach takie regulacje wywołują sprzeciw. Występowano o sprawdzenie zgodności nowych zapisów z konstytucyjną gwarancją wolności obywatelskich, co doprowadziło do anulowania wszelkiej retencji danych, czyli usunięcia zgromadzonych w tym procesie informacji.

Śledczy krajów, w których brak regulacji o retencji danych, skarżą się, że nie są w stanie prowadzić wielu dochodzeń, gdyż pozbawieni są możliwości badania śladów. To oczywiste, że brak jakiejkolwiek retencji danych bardzo ogranicza organy ścigania. Jednak rządy krajów, które nie zdecydowały się na takie regulacje lub wprowadziły ją w bardzo ograniczonym stopniu, tłumaczą to dbałością o prywatność swoich obywateli. W Polsce od tego roku obowiązuje znowelizowane prawo telekomunikacyjne, w którym jest mowa o retencji danych i to w maksymalnym przewidzianym przez dyrektywę dwuletnim okresie.

Adres IP jedynym tropem

W przypadku morderstwa, włamania czy wypadku drogowego można znaleźć na miejscu zdarzenia ślady. Jedynym tropem, z którym mamy do czynienia w przypadku cyberprzestępstwa jest adres IP. Każde ustalenie w tej kwestii może mieć kluczowe znaczenie, zdecydować o kierunku śledztwa. Wyobraźmy sobie następującą sytuację. Klient jednego z banków zgłasza się na policję. Ktoś, kto znał identyfikator jego konta, urządził sobie przez kilka miesięcy zabawę: w serwisie internetowym banku wprowadzał identyfikator, a następnie podawał niewłaściwe hasło. To oczywiście powodowało blokadę konta tego klienta. Dostęp online do konta był przywracany po kilku dniach, jednak zaraz po tym “zabawa” zaczynała się od nowa. Klient był rozzłoszczony, bank również, wszyscy chcieliby złapać żartownisia, ale bez retencji danych niewiele można zrobić. Dostawcy Internetu wykasowali wszystko – nie mieli obowiązku przechowywania danych na zapas (o czym mówi retencja), a gromadzenie danych przecież kosztuje.

Wszyscy podejrzani

Naturalne prawo obywateli do zachowania poufności komunikacji nie może być jednak traktowane przez policję jako przeszkoda w prowadzeniu dochodzeń. Specjaliści zajmujący się ochroną danych od wielu lat byli proszeni o wytyczne do przygotowania przepisów odnośnie do retencji danych. Aby pogodzić interesy organów ścigania oraz tych, u których dane mają być gromadzone, zaproponowali procedurę tzw. szybkiego “zamrożenia” baz, w których przechowywane są informacje o ruchu w sieciach teleinformatycznych. Polegałaby ona na tym, że w przypadku jakiegokolwiek podejrzenia popełnienia przestępstwa niezbędne dane, mogące pomóc w ujęciu sprawcy, byłyby błyskawicznie “zamrażane” tak, aby mogły zostać poddane analizie śledczych. Przecież te dane są im potrzebne tylko wtedy, gdy jest to niezbędne, aby wykryć sprawcę.

Jeśli zsumujemy wszystkie techniczne możliwości monitorowania osób, jakie jesteśmy w stanie potencjalnie wykorzystać, okaże się, że przy stworzonych na tej podstawie profilach zupełnie blado wypadają powieści George’a Orwella. Co więcej, można to osiągnąć względnie niewielkimi środkami. Trudno jednoznacznie odpowiedzieć na pytanie, co jest lepsze – permanentna, dogłębna kontrola elektroniczna wszystkich obywateli czy też restrykcyjne ograniczenia w tym względzie, których wynikiem może być utrudnione działanie organów ścigania. Każdy kraj musi znaleźć w tej dziedzinie swoje rozwiązanie, najlepiej w drodze publicznej debaty. Szkoda, że takiej zabrakło w Polsce.

Czy tworzenie profili obywateli już nam grozi?

Wydaje się, że możliwość tworzenia kompleksowych profili obywateli jest tylko teoretycznym zagrożeniem. Przynajmniej dopóty, dopóki skumulowane dane pozostają w gestii służb państwowych i to tylko w wyjątkowych sytuacjach. Do czasu, gdy firmy telekomunikacyjne i internetowe posiadają tylko cząstkowe dane o naszej aktywności, nie jest możliwe zbudowanie pełnego profilu. Poza tym magazynowanie tego typu danych nie obejmuje treści komunikacji. Wiedza o przepływie danych w sieciach teleinformatycznych jest niezbędna w niewielkiej liczbie przypadków – tylko wtedy, gdy są podstawy do objęcia inwigilacją osób podejrzanych o popełnienie przestępstwa. Mimo to podchodzimy do tego z wielką rezerwą. Te zabiegi związane są ze szczególnym znaczeniem, jakie we współczesnym świecie odgrywa telekomunikacja, która może również nieść zagrożenia dla społeczeństwa.

Możemy mówić o ograniczeniu praw obywatelskich.

Olgierd Rudak, prawnik, wydawca i redaktor naczelny czasopisma internetowego “Lege Artis”

Od początku tego roku obowiązuje znowelizowane prawo telekomunikacyjne, w którym zawarto przepisy o wymaganej przez UE retencji danych. Czy Pana zdaniem w polskim prawie przyjęto dobre rozwiązania?

Niestety, ilość i rodzaj gromadzonych danych klientów korzystających z usług telekomunikacyjnych wykracza poza granice zdrowego rozsądku. Co więcej, podczas gdy dyrektywa EU określa okres przechowywania danych na sześć do dwudziestu czterech miesięcy, politycy zdecydowali się na nałożenie na przedsiębiorców obowiązku gromadzenia tych informacji przez całe dwa lata. Nie było to konieczne. Sęk w tym, że nasze prawo skupia się na rozwiązaniu problemów związanych z wojną, terroryzmem i przestępczością zorganizowaną, zaś o zwykłym użytkowniku się nie pamięta.

Czy uregulowania odnośnie do monitorowania aktywności komunikacyjnej wszystkich obywateli oraz długotrwale przechowywanych tych informacji nie ograniczają praw obywatelskich?

Moim zdaniem niewątpliwie możemy o tym mówić. Popatrzmy choćby na art. 180c, który zmusza operatorów m.in. do gromadzenia danych o lokalizacji użytkownika odbierającego

połączenie, aby następnie udostępniać te informacje policji i służbom specjalnym praktycznie na każde wezwanie. Pomijając kwestię zwykłego prawa do prywatności każdej jednostki, już przepis daje służbom możliwość obejścia np. gwarancji tajemnicy dziennikarskiej: skoro nie można dziennikarza zapytać gdzie był i z kim rozmawiał w danej

chwili, służby legalnie mogą w każdym momencie poprosić o stosowne dane operatora telekomunikacyjnego.

Niektóre państwa nie wprowadziły jeszcze tego typu uregulowań, inne wycofały się z nich lub wprowadziły w minimalnym zakresie. Odsłaniają miękkie podbrzusze dla przestępców czy stoją na straży prywatności i swobód obywatelskich?

A może po prostu nie traktują każdego człowieka jak potencjalnego przestępcy? Hasło o zwalczaniu przestępczości jest chwytliwe, jednak zastanawiam się, czy tak wiele osób naprawdę chętnie zrezygnowałoby z podstawowych aspektów swojej prywatności za cenę ułatwienia ścigania rzekomych przestępców.

Programy szpiegowskie i antyszpiegowskie

1. Comodo System Cleaner – strażnik prywatności

Program jest bardzo drobiazgowy w usuwaniu m.in. śladów po surfowaniu w Internecie oraz niepotrzebnych plików tymczasowych mogących zdradzić nasze tajemnice.

2. FileWing – odzyskaj lub zniszcz

Narzędzie pozwala na dokładne wykasowanie plików i zawartości wskazanych folderów. Pomoże także odzyskać przypadkowo skasowane dane.

3. SmartSniff – podglądamy sieć

Jakimi danymi wymienia się na komputer z innymi, w tym z serwerami internetowymi? Dzięki temu programowi zobaczymy, jakie dane wysyłamy w świat.

4. CCleaner

CCleaner to darmowy program do optymalizacji i ochrony systemu. Ma wbudowany mechanizm do wyszukiwania i naprawy błędów w rejestrze systemowym, usuwa nieużywane pliki, dzięki czemu Windows pracuje szybciej a dysk twardy ma więcej wolnego miejsca.

5. Eraser

Darmowy program do trwałego usuwania danych dla pamięci USB.

6. SpyBot Search & Destroy

SpyBot-Search & Destroy służy do usuwania oprogramowania typu spyware.

7. SecureCam – jesteś w ukrytej kamerze

Wystarczy kamerka internetowa i oprogramowanie wykrywające ruch przed jej obiektywem aby prowadzić zdalny monitoring pomieszczeń.

8. K-Meleon – prywatnie na stronie

Ta przeglądarka WWW pozwala w wygodny sposób zachować bieżącą kontrolę nad naszą prywatnością poprzez m.in. blokowanie ciasteczek i usuwanie danych z pamięci podręcznej.

9. Spyware Doctor Starter Edition

SpyWare Doctor zabezpiecza Twój komputer przed złośliwym oprogramowaniem.

10. Asterisk Key

Darmowa aplikacja pozwalająca podglądać hasła, które podczas wpisywania w oknach dialogowych aplikacji jak też w formularzach na stronach WWW zazwyczaj są ukryte pod “gwiazdkami”. Nie stanowi zagrożenia dla systemu.

11. RootAlyzer

Program znajdzie wszystkie rootkity ukrywające się w Twoim systemie.

12. HijackThis

HijackThis przeszuka Twój komputer pod kątem dialerów, wirusów, trojanów, niechcianych toolbarów, kontrolek ActiveX, keyloggerów, itd. Od wersji 2.0 dostępne są również statystyki AnalyzeThis.

13. Radix Antirootkit

Narzędzie to służy nie tylko do wykrywania i usuwania rootkitów, ale także do naprawiania szkód, które mogły wyrządzić.

14. Panda Cloud Antivirus

Panda Cloud Antivirus Free Edition to pierwszy bezpłatny program antywirusowy bazujący na technologii Cloud Computing.

15. Dr. Web Cureit

TOP 16-30 programów szpiegowskich i antyszpiegowskich

Program sprawdzi komputer i usunie z niego takie zagrożenia jak wirusy, programy wykradające hasła, backdoory, robaki internetowe i inne szkodniki.

AVG LinkScanner w czasie rzeczywistym szuka zagrożeń w każdym miejscu do którego prowadzi odnośnik, który możesz kliknąć jeszcze zanim go otworzysz – jeśli odnośnik prowadzi do strony ze złosliwym kodem zostaniesz przed nim zabezpieczony.

17. Emsisoft a-squared Free

a-squared to darmowa aplikacja do usuwania złośliwego oprogramowania.

18. Lavasoft Ad-Aware

Ad-Aware Free Anti-Malware zapewnia wszechstronną ochronę przeciwko programom typu spyware – koniom trojańskim, rootkit’om, keylogger’om i innym zagrożeniom.

19. Ratunkowe koło zapasowe – Cobian Backup

Cobian Backup to darmowy program do tworzenia kopi zapasowych.

Możemy zabezpieczyć cały dysk, poszczególne foldery lub wybrane pliki, a przygotowane kopie (także zaszyfrowane) zapisać na dysku lokalnym, sieciowym, bądź na serwerze FTP.

20. DirSync

Świetny i prosty w obsłudze program do synchronizacji danych, co dla użytkowników posiadających kilka urządzeń elektronicznych jest bardzo przydatne.

21. Gpg4win

Chcesz mieć pewność, że nikt nie odczyta twojej prywatnej korespondencji? Skorzystaj z tego pakietu narzędzi szyfrujących emaile.

22. KeePass Password Safe Portable

Chroni nasze dane dostępowe do różnych serwisów i aplikacji jednym hasłem głównym. Szczególnie pomocne dla tych, którzy muszą je mieć zawsze przy sobie.

23. MozBackup

Prosty, darmowy program do backup’u danych.

24. Object Fix Zip

Object Fix Zip to darmowy program do naprawy uszkodzonych archiwów ZIP

25. SyncBack SE

SyncBackSE to doskonałe narzędzie do synchronizacji i tworzenia kopii zapasowych Twoich danych.

26. TrueCrypt – zguba nie straszna

Szyfruje pojedyncze pliki, partycje systemowe a nawet całe dyski. Szczególnie przydatny do zabezpieczania pendrive’ów.

27. Adeona – znajdzie notebooka

To oprogramowanie służy do lokalizacji skradzionego lub zgubionego laptopa. I wcale nie jest do tego potrzebny GPS.

28. FileCrypter – podręczny szyfrator

To, że FileCrypter szyfruje pliki szybko i pewnie jest ściśle jawne. Wystarczy z Eksploratora Windows przeciągnąć plik w obszar okna narzędzia, wpisać hasło oraz nową nazwę.

29. Encryption Analyzer

Znajduje wszystkie zabezpieczone hasłem i zaszyfrowane pliki na naszym komputerze.

30. Spyware Terminator

Spyware Terminator jest szybkim programem przeznaczonym do usuwania spyware, adware, wirusów, koni trojańskich, keylogerów i innego typu szkodliwego oprogramowania z komputera.

TOP 30-45 programów szpiegowskich i antyszpiegowskich

Program ten, uaktywnia nagrywanie kamerą internetową, gdy tylko wykryje ruch.

32. Spyware Doctor – obrona przed spyware’em

Program jest prostym w obsłudze skanerem antywirusowym i antyspyware. Zapewnia stałą ochronę działając w tle, blokując oprogramowanie szpiegujące.

33. Wireshark

Wireshark (poprzednio znany jako Ethereal) jest darmowym i do tego bardzo popularnym narzędziem do analizy ruchu sieciowego.

34. Satscape – szpiegujemy… satelity

Ten niewielki program pomoże wyśledzić, pokazując dokładne tory przelotu, niemal wszystkich cywilnych sztucznych satelitów Ziemi.

35. Thunderbird – poczta pod kontrolą

Ten klient pocztowy pozwala w prosty sposób dołożyć dodatkowe funkcje (na tej samej zasadzie co Firefox), chroniące m.in. poufność naszej korespondencji.

36. xB Browser (Torpark)

Przeglądarka internetowa nie pozostawiająca śladów działalności dzięki tunelowaniu połączenia. Oparta na Firefoksie, przygotowana pod kątem bezpieczeństwa.

37. SUPERAntiSpyware Free Edition

SUPERAntiSpyware Free Edition to darmowy program służący do wykrywania złośliwego oprogramowania i usuwania go. Zabezpiecza przed trojanami, keyloggerami, programami szpiegującymi, dialerami i hi-jackerami.

38. Recuva

Recuva to program do szybkiego odzyskiwania przypadkowo usuniętych plików.

39. KeyScrambler Personal

Darmowe narzędzie chroniące użytkownika przed atakami z sieci, podczas jej przeglądania

40. Flash Disinfector

Narzędzie, które pozwoli usunąć niepożądane pliki z pamięci dysków zewnętrznych.

41. Mouse Only Keyboard

Program, który pozwala posługiwać się wirtualną klawiaturą, którą obsługujemy za pomocą myszy. Dzięki temu możemy wpisywać hasła i omijać np. niewykryte keyloggery.

42. Hotspot Shield

Hotspot Shield pomaga w zabezpieczeniu komputera podczas korzystania z publicznych punktów dostępowych do sieci bezprzewodowych (hot spotów).

43. PC Tools Firewall Plus

Ta prosta w obsłudze zapora ogniowa pozwoli kontrolować cały ruch sieciowy, jaki jest udziałem zainstalowanych na naszym pececie aplikacji.

44. Advanced System Care

Twórcy Advanced SystemCare Free zapewniają, że wystarczy jedno kliknięcie, aby zabezpieczyć i przyśpieszyć działanie dowolnego komputera. Program usuwa złośliwe oprogramowanie, zapobiega problemom z bezpieczeństwem, usuwa niepotrzebne pliki tymczasowe i potrafi naprawić błędy w rejestrze.

45. Rozerwij się: Enigma

Enigma to darmowa gra open source, która sprawdzi jak ma się twoja pamięć.