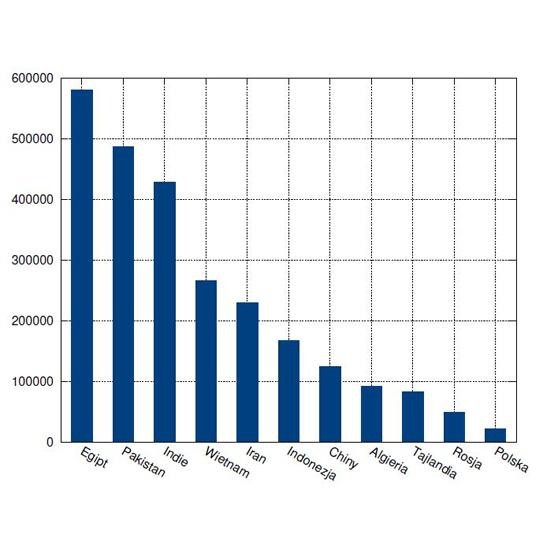

Okazało się, że dziennie odnotowywano średnio 270 tysięcy połączeń z zainfekowanych adresów IP z całego świata. W okresie między 19 stycznia a 5 lutego 2013 roku eksperci zaobserwowali całkowitą liczbę 3 211 135 unikalnych adresów IP zaatakowanych przez Viruta. Połączenia pochodzące z dziesięciu najbardziej dotkniętych wirusem krajów stanowiły ponad 78 proc. wszystkich komunikatów. W pierwszej dziesiątce pokrzywdzonych państw były głównie kraje z Azji i Afryki. Co ciekawe, Polska znalazła się dopiero na 19. miejscu pod względem skali infekcji, a jej udział w zestawieniu wyniósł jedynie 0,67 proc.

Przygotowany przez nas raport przedstawia nie tylko chronologię działań podjętych przez NASK czy sposób zbierania danych, ale także informacje o mechanizmach zarażania ofiar oraz powiązania

z innymi rodzajami przestępczej działalności, np. sprzedażą fałszywego oprogramowania antywirusowego czy doklejaniem reklam do wyświetlanych przez użytkowników treści. Analiza unaoczniła skalę działania Viruta oraz wskazała kraje najbardziej nim dotknięte. Pozyskane informacje o działaniach botnetu pozwolą z pewnością w przyszłości na skuteczniejsze przeciwdziałanie zagrożeniom sieciowym. — mówi Przemysław Jaroszewski z CERT Polska.

Raport “Przejęcie domen botnetu Virut” dostępny jest na stronie internetowej: http://www.cert.pl/news/6744