Po udanej instalacji trojan wszczepia swój kod do procesu sshd, a następnie wykorzystuje jego mechanizmy autoryzacyjne. Po uruchomieniu sesji i wprowadzeniu nazwy oraz hasła użytkownika, wirus przesyła te dane do odległego serwera za pośrednictwem protokołu UDP. Adres IP serwera sterującego został umieszczony na stałe w kodzie złośliwego programu. Jednakże co dwa dni trojan generuje nowy adres serwera sterującego, używając do tego specyficznej właściwości.

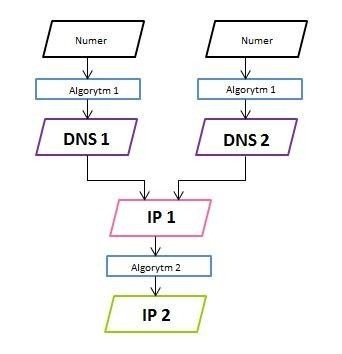

Linux.Sshdkit korzysta ze specjalnego algorytmu generowania dwóch nazw DNS, a jeśli obie nazwy odnoszą się do tego samego adresu IP, to adres ten jest wymieniany na inny adres IP, na który trojan przesyła wykradzione informacje. Procedura służąca do generowania adresów serwera sterującego została przedstawiona na schemacie przepływu widocznym poniżej.

“Analitycy Doctor Web przejęli jeden z serwerów sterujących Linux.Sshdkit, i w ten sposób potwierdzili, że trojan przesyła wykradzione loginy i hasła na zdalne serwery. Sygnatura trojana Linux.Sshdkit została już dodana do bazy wirusów Dr.Web. Doctor Web zaleca wszystkim administratorom serwerów Linux sprawdzenie systemu. Jeżeli istnieje w nim plik /lib/libkeyutils* (od 20 do 35 KB), to jest to objaw infekcji” – mówi Joanna Schulz, specjalista z Doctor Web.

Jedną z metod na usunięcie wymienionego wyżej trojana jest skorzystanie z proponowanego przez firmę, która nadesłała powyższą informację, darmowego narzędzia Dr. Web CureIt!, dostępnego pod adresem www.freedrweb.com.