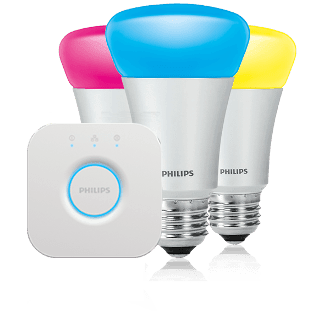

Nowa metoda opracowana przez Eyala Ronena, Colina OFlynna, Adi Shamira i Achi-Or Weingartena z Instytutu Nauki Weizmanna w Izraelu pomija jednak całkowicie dostęp do sieci domowej. Czterech hakerów wymyśliło sobie bowiem, że o wiele prostszym sposobem będzie bezpośrednie połączenie z żarówką i wylegitymowanie się jej informacją o fałszywej aktualizacji. Ok, ale jak wysłać taką aktualizację żarówce, która świeci sobie spokojnie na jakimś wyższym piętrze? Dronem oczywiście. Zresztą zobaczcie sami:

Podczepione do drona urządzenie transmitujące sygnał wykorzystuje słabość zabezpieczeń TouchLink wysyła żarówkom Philips fałszywą aktualizację firmware’u i przejmuje nad nimi pełną kontrolę. Atak ten jest bardziej niebezpieczny niż się wam wydaje. Tak zmodyfikowana aktualizacja może sprawić bowiem, że żarówka stanie się bezużyteczna – hakerzy mogą napisać na przykład taką aktualizację, która sprawi, że żarówka już nigdy się nie zapali ani nie przyjmie zdalnie żadnej innej aktualizacji, która mogłaby ten stan rzeczy naprawić. Jednym słowem: bez fizycznego rozmontowania urządzenia w celu jego naprawy się nie obejdzie.

Czwórka hakerów z Instytutu Nauki Weizmanna teoretyzuje, że ktoś bez problemu mógłby stworzyć komputerowego robaka, który samoistnie rozprzestrzeniłby się na wszystkie żarówki Philips Hue w jednym budynku, bądź w całym mieście. Mając kontrolę nad taką ilością źródeł światła ktoś mógłby spróbować wywołać na przykład masowe ataki epilepsji, albo po prostu przeciążyć sieć elektryczną doprowadzając do jej awarii.

Producentowi żarówek udostępniono szczegółowe opracowanie ataku, wytykając wszystkie słabe strony ich technologii. Philips obiecuje że zajmie się tym problemem i zabezpieczy kolejne aktualizacje firmware’u tak, aby opisana powyżej metoda ataku była niemożliwa do wykonania.