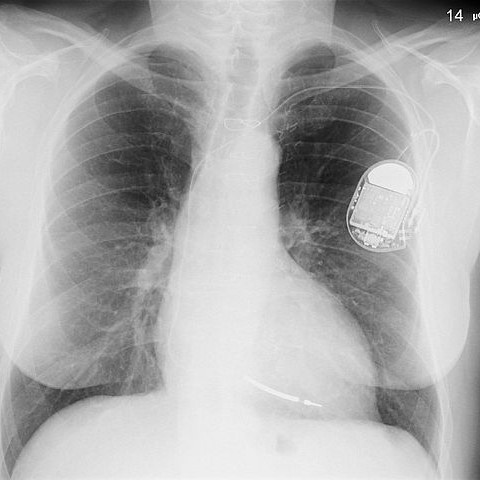

Na początku roku amerykańska Agencja ds. Żywności i Leków (FDA) potwierdziła, że rozruszniki serca są podatne na ataki hakerskie. Z badania firmy Ponemon Institute LLC, która również zajmuje się bezpieczeństwem, wynika, że tylko 17 proc. producentów sprzętu medycznego dba o bezpieczeństwo informatyczne swoich produktów.

Lekarze i producenci sprzętu argumentują, że wpisywanie hasła może w nagłych wypadkach utrudnić akcję ratunkową. Wprawdzie do tej pory nie zanotowano przypadku włamania się do wszczepionego rozrusznika serca, ale zawsze może zdarzyć się ten pierwszy raz (dla pacjenta zapewne ostatni), zaś eksperci przekonują, że zagrożenie istnieje i w dobie cyberterroryzmu będzie coraz bardziej realne.