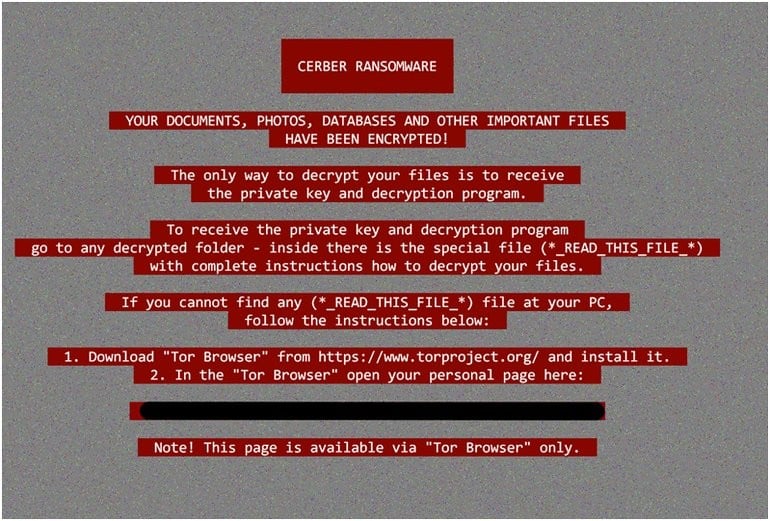

Metoda ataku zazwyczaj jest taka sama – najłatwiej zarazić się otwierając załącznik z zakażonym archiwum .zip. Po zaszyfrowaniu plików, aplikacja wyświetla komunikat z żądaniem okupu od 300 do 600 dolarów zapłaconej w bitcoinach. Możliwość odzyskania skradzionych danych jest jednak znikoma. Zwłaszcza, że twórcy bardzo często aktualizują swój program szyfrujący. W samym maju odnotowano 6 aktualizacji w odpowiedzi na opublikowane narzędzia do odzyskiwania danych.

Za Cerberem stoją hackerzy z Rosji, odpowiedzialni między innymi za konia trojańskiego Dridex służącego do okradania kont bankowych. Co ciekawe, wirus zdaje się nie atakować komputerów z krajów byłego związku radzieckiego. Cerber jest tak skuteczny, że zdominował inne rodziny złośliwego oprogramowania i obecnie stanowi największe zagrożenie w sieci. Sprzyja temu jego łatwość obsługi. Cerberem posługują się również przestępcy, którzy mają małą wiedzę z zakresu programowania i informatyki. | CHIP