Boty rozsyłały niechciana pocztę za pośrednictwem przejętych kilkudziesięciu tysięcy serwisów, w których atakujący wykrył luki zabezpieczeń. Najbardziej narażone są strony, których administratorzy rzadko albo wcale nie aktualizują popularnych skryptów WordPressa, Joomli, OpenCart oraz innych. Po przejęciu kontroli nad stronami, atakujący używa skryptu PHP do rozsyłania e-maili ze spamem.

Wiadomości zawierają często nie tylko reklamy, ale także złośliwe oprogramowanie. W ten sposób rozprzestrzeniał się wirus Locky, szyfrujący dane na dyskach ofiar. Innym przykładem jest trojan Ursnif, który wykradał dane do kont bankowych. W jego wypadku również zarażenie następowało poprzez wiadomości e-mail. Użytkownicy otrzymywali poza wiadomością tekstową jednopikselowy gif, który dawał znać przestępcom, że otworzyliśmy wiadomość i e-mail jest aktywny. Dodatkowo, przestępcy mogą się dowiedzieć kiedy, gdzie oraz z jakiego urządzenia korzystaliśmy, otwierając pocztę. Takie dane bardzo ułatwiały przeprowadzenie ataku i przejęcie komputera, z które później były rozsyłane kolejne wiadomości.

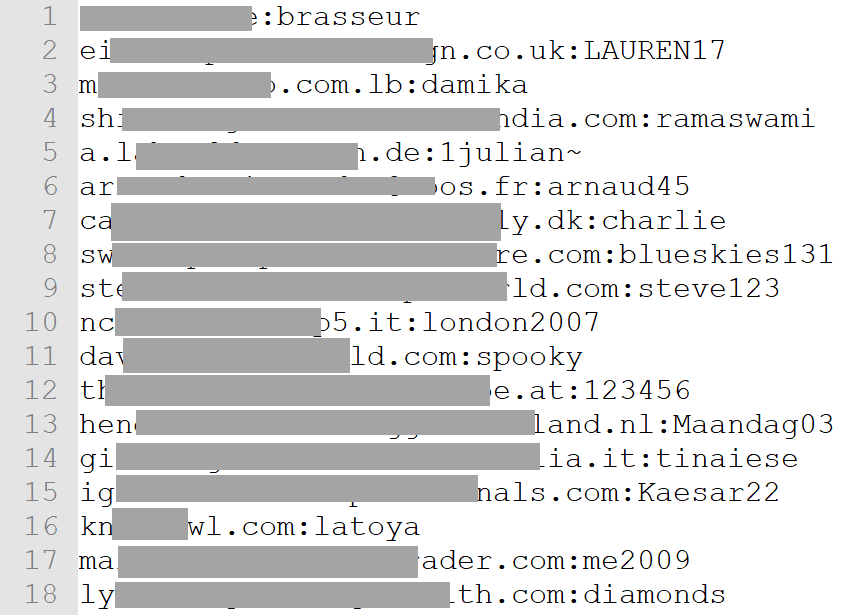

Troy Hunt sugeruje, że w celu poprawy bezpieczeństwa, internauci powinni zacząć używać różnych, mocnych haseł dla różnych serwisów. Bardzo ważne jest też skonfigurowanie weryfikacji wieloetapowej gdziekolwiek jest to tylko możliwe. Nie powinniśmy również zapisywać haseł na komputerze ani wysyłać ich za pośrednictwem poczty elektronicznej. | CHIP