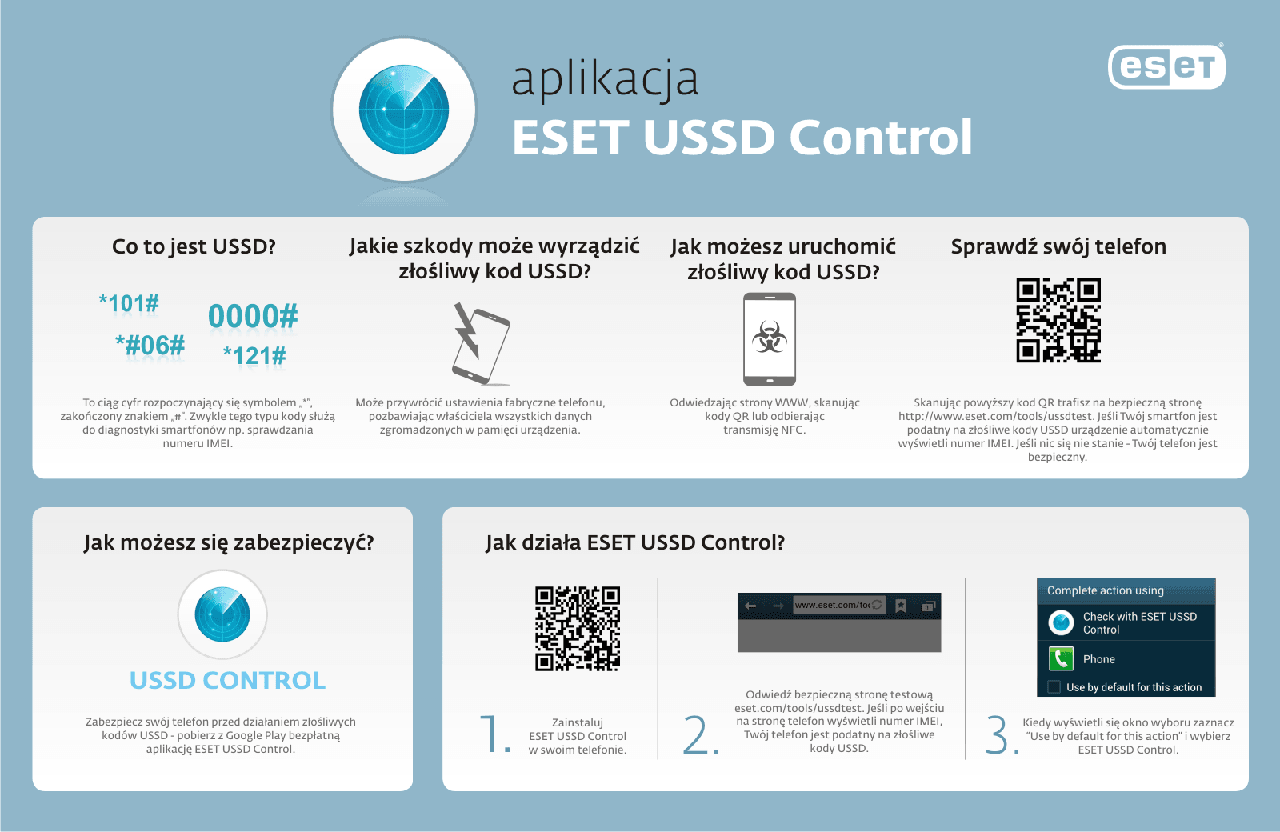

Z kodów USSD mogą korzystać również cyberprzestępcy. Ukryty w kodzie strony WWW odpowiedni ciąg znaków może spowodować automatyczne uruchomienie polecenia usunięcia wszystkich zgromadzonych w pamięci urządzenia danych. Na tego typu ataki narażeni są posiadacze wybranych modeli smartfonów z Androidem. Wystarczy, że użytkownik kliknie link otrzymany w wiadomości MMS lub odczyta przypadkowo napotkany kod QR, który przekieruje go do spreparowanego serwisu WWW z kodem USSD. W efekcie z telefonu mogą zniknąć wszystkie zdjęcia, pliki mp3 oraz kontakty.

Firma Eset udostępniła w Google Play bezpłatną aplikację Eset USSD Control, eliminującą ryzyko utraty danych w wyniku działania złośliwego kodu USSD. Rozwiązanie sprawdza potencjalnie niebezpieczne kody USSD przed ich uruchomieniem przez domyślny dialer smartfonu (program służący do realizowania połączeń telefonicznych). Eset USSD Control w razie wykrycia złośliwego kodu USSD blokuje go i wyświetla użytkownikowi okno z odpowiednim ostrzeżeniem.

Jak sprawdzić czy telefon jest podatny na zdalne uruchamianie złośliwych kodów USSD? Można to zrobić odwiedzając bezpieczny serwis http://www.eset.com/tools/ussdtest/. Jeśli po uruchomieniu procedury testowej lub po odczytaniu kodu na ekranie smartfonu wyświetli się numer IMEI, oznacza to, że dane urządzenie jest podatne na działanie złośliwych kodów USSD.

Ochronę przed atakami za pośrednictwem kodów USSD zapewnia bezpłatna aplikacja firmy Eset, którą można pobrać z Google Play: https://play.google.com/store/apps/details?id=com.eset.securedialer.