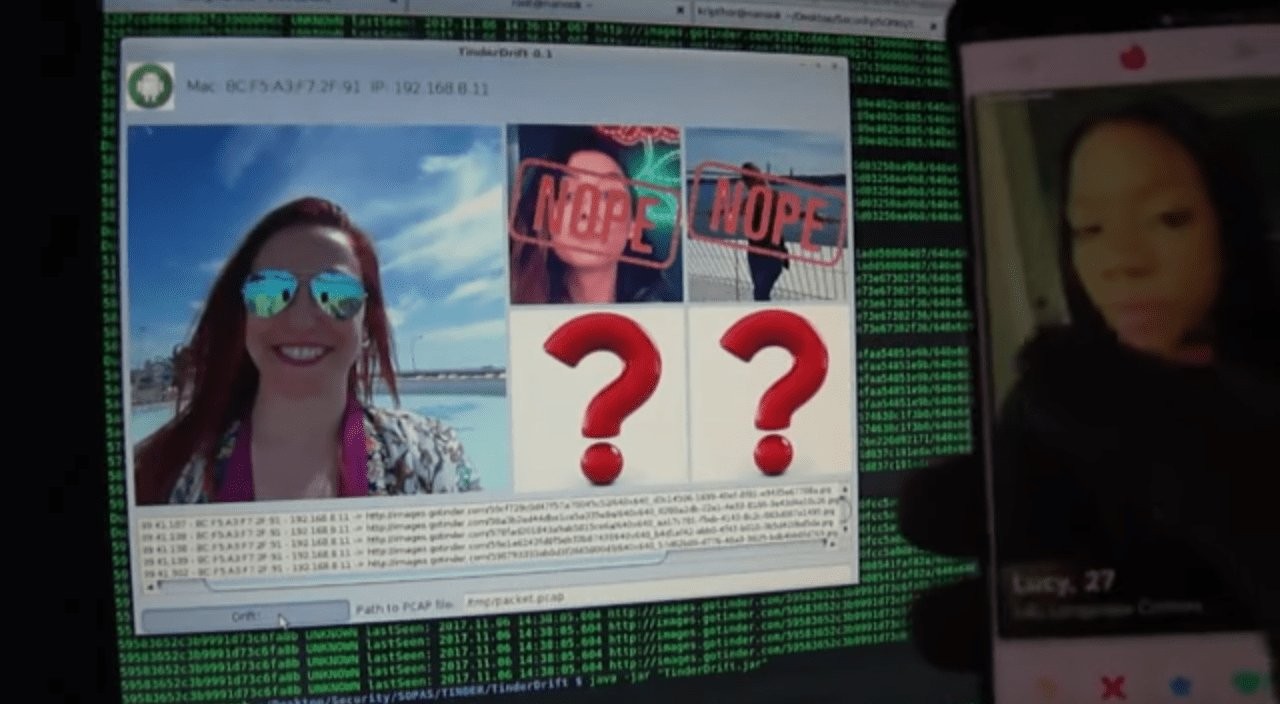

Tinder nie korzysta z szyfrowania HTTPS podczas wysyłania zdjęć. Dzięki temu bardzo łatwo je przechwycić. Nie pomaga także fakt, że część informacji jest szyfrowana. Analitycy z Izraela odkryli, że rozmiary wysyłanych pakietów zależą od tego, czy randkowicz przesunął ekran w prawo czy w lewo, co oznacza odpowiednio zatwierdzenie albo odrzucenie propozycji dopasowania.

Tinder został poinformowany o popełnionych błędach już w listopadzie, jednak do tej pory nie zostały one naprawione. Firma tłumaczy, że zdjęcia użytkowników i tak są domyślnie dostępne w sieci. Zaznacza przy tym, że w przyszłości i one będą szyfrowane. I chyba najwyższa pora, zwłaszcza, że chodzi o aplikację, która przetwarza bardzo wrażliwe dane osobowe. | CHIP