Co prawda rozszerzenia oferują część obiecanej funkcjonalności, ale także łączą się z maszyną po to, aby ukraść informacje użytkownika. Ponadto mogą modyfikować ruch sieciowy, aby dostarczać reklamy, wykonywać przekierowania lub korzystać z proxy. Na jakie rozszerzenia uważać?

Chrome zagrożony – a Google nie wszystko usunęło z Chrome Web Store

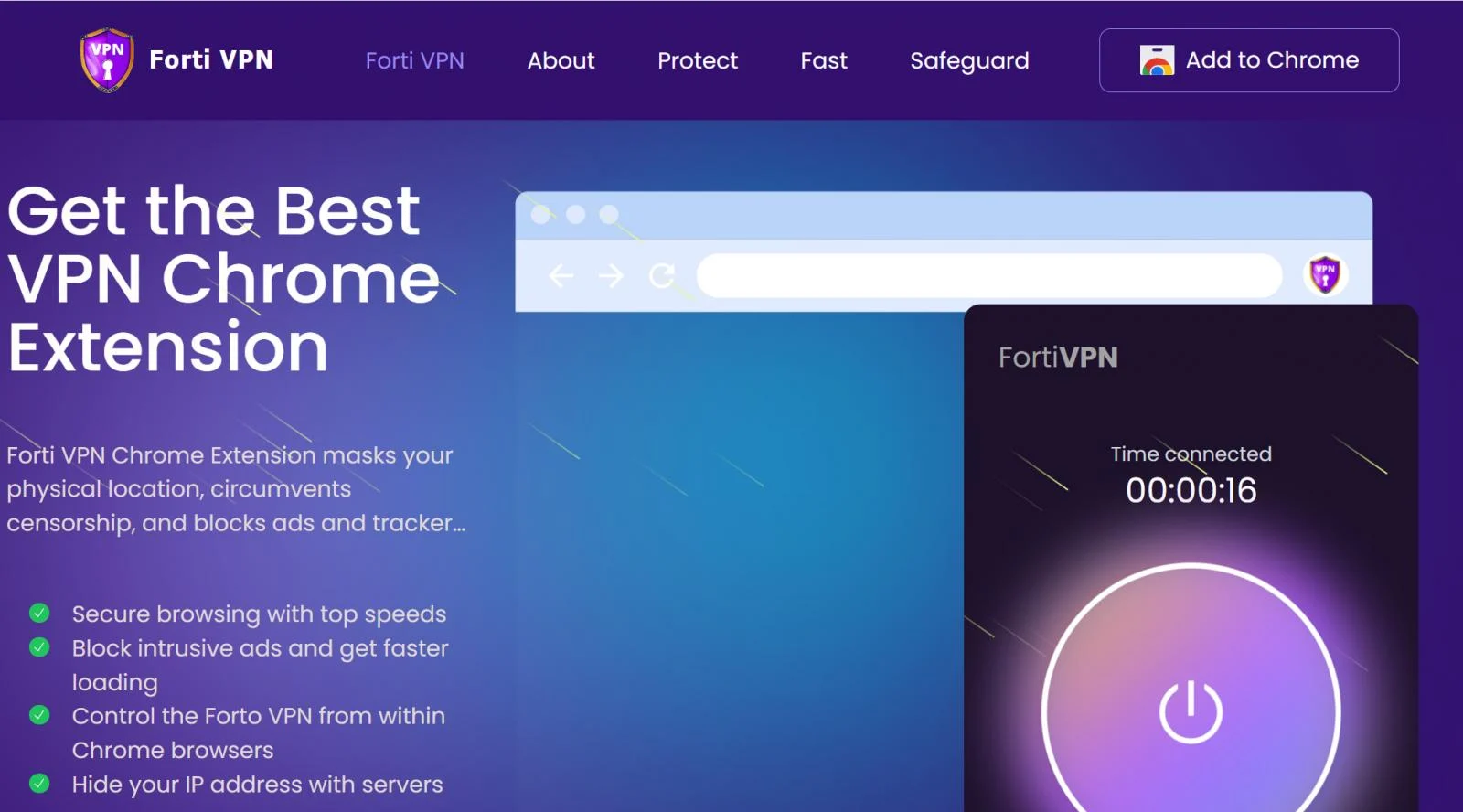

Jak wspomniałem na początku, kampanię odkryli badacze bezpieczeństwa z DomainTools, którzy zidentyfikowali ponad sto fałszywych domen promujących te narzędzia nieświadomym użytkownikom, prawdopodobnie za pośrednictwem złośliwych reklam. Na liście zagrożeń znajduje się wiele fałszywych marek VPN, a także próby podszywania się pod legalne marki, takie jak Fortinet, YouTube, DeepSeek AI i Calendly:

- earthvpn[.]top

- irontunnel[.]world and iron-tunnel[.]com

- raccoon-vpn[.]world

- orchid-vpn[.]com

- soul-vpn[.]com

- forti-vpn[.]com and fortivnp[.]com

- debank-extension[.]world and debank[.]sbs, debank[.]click

- youtube-vision[.]com and youtube-vision[.]world

- deepseek-ai[.]link

- calendlydaily[.]world, calendlydocker[.]com, calendly-director[.]com

- whale-alerts[.]org and whale-alert[.]life

- madgicxads[.]world and madgicx-plus[.]com

- similar-net[.]com

- workfront-plus[.]com

- flight-radar[.]life

Na spreparowanych stronach internetowych znajdują się przyciski “Dodaj do Chrome”, które odsyłają do złośliwych rozszerzeń przeglądarki w Chrome Web Store, zwiększając w ten sposób poczucie autentyczności. Kto uwierzy, może mieć przykrą niespodziankę. Na przykład rozszerzenie “fortivpn” służy do kradzieży plików cookie, pełnienia funkcji serwera proxy, modyfikowania ruchu sieciowego i uruchamiania dowolnych skryptów JavaScript ze zdalnego serwera.

Czytaj też: Niebezpieczna luka w Chrome odkryta. Google wydaje awaryjną aktualizację

Widzieliśmy coś podobnego w zeszłym miesiącu, kiedy badacz cyberbezpieczeństwa z Secure Annex odkrył liczne złośliwe rozszerzenia Chrome rozprzestrzeniane za pośrednictwem reklam i witryn oszustw. To kolejny przykład, dlaczego należy dokładnie sprawdzać rozszerzenia przeglądarki.

Mimo że Google usunęło wiele rozszerzeń zidentyfikowanych przez DomainTools, serwis BleepingComputer sprawdził, że niektóre z nich nadal znajdują się w Chrome Web Store. Ryzyko wynikające z instalacji tych rozszerzeń obejmuje przejęcie konta, kradzież danych osobowych i monitorowanie aktywności przeglądania. Zapewniają atakującym tylne wejście do zainfekowanej przeglądarki, więc potencjał wykorzystania jest rozległy.

Aby zminimalizować ryzyko pobrania złośliwych rozszerzeń ze sklepu Chrome Web Store, ufaj tylko renomowanym wydawcom o ugruntowanej reputacji i zapoznaj się z opiniami użytkowników, aby wykryć ewentualne sygnały ostrzegawcze.