Za dużo widziałem już scenariuszy, w których ludzie tracą nie tylko poufne dane, ale również ciężko zarobione pieniądze. Najczęściej powoduje to ich własna niefrasobliwość w podejściu do kwestii cyberbezpieczeństwa. Skłonni do chodzenia na skróty, ustawiają jedno łatwe do zapamiętania (i jednocześnie łatwe do złamania) hasło do poczty, serwisów społecznościowych, a nawet usług bankowych. Dlatego tym bardziej przyklaskuję tu kolejnej rządowej kampanii, zachęcającej internautów do zmiany sposobu myślenia oraz funkcjonowania w Sieci. Zacznijmy więc od tego, co szwankuje najmocniej, czyli to samo słabe hasło typu 12345 albo haslo123.

Mocne i unikalne hasła to podstawa. Ten trik pozwoli je łatwiej zapamiętać

Człowiek jest niezły w skojarzenia. W końcu nie bez powodu widzimy wszędzie twarze w zwykłych przedmiotach. Jednym ze sposobów na wzmocnienie swoich haseł, zachowując je nadal w swojej pamięci, jest nadawanie im formy pełnych zdań. Stosowanie tzw. haseł wyrazowych, fragmentu tekstu piosenki, wiersza, cytatu z filmu, książki albo ciągu słów, który ma dla nas jakieś znaczenie to już wyższa poprzeczka dla cyberprzestępców i systemów łamania haseł. Oczywiście dobrze jest przy tym nieco zmodyfikować jego pierwotną treść, np. zmieniając wielkość liter lub dodając cyfry.

Na plakatach promocyjnych w formie plików PDF publikowanych przez CERT Polska znajdziemy liczne przykłady takich haseł: np. WlazlKostekNaMostekIStuka albo zielonyParkingDla3malychSamolotow. Siłę takiego hasła wyrazowego podnosi stosowanie słów pochodzących z różnych języków (dla przykładu podawane jest tutaj hasło o treści DwaBialeLatajaceSophisticatedKroliki).

Alternatywnie specjaliści z CERT Polska rekomendują hasło o długości minimum 14 znaków, składające się z dużych i małych liter, cyfr oraz znaków specjalnych, zatem dla każdej usługi, z której korzystamy potrzeba bardziej czegoś na kształt G5TbNx4CpZ%7Yr#c. Ale jakim cudem zapamiętać chociażby jedną tak skomplikowaną sekwencję znaków, nie wspominając o dziesiątkach lub setkach? Otóż nie ma takiej potrzeby. To zadanie dla menedżera haseł – cyfrowego odpowiednika sejfu, który nie tylko pozwala je bezpiecznie przechowywać, ale w odpowiednim momencie po nie sięgać.

Menedżer haseł to wyższy poziom bezpieczeństwa w Sieci, ale tylko jeden

Na sam początek (czytajcie jako: lepsze niż nic) można zacząć z wykorzystaniem prostego menedżera haseł wbudowanego w przeglądarkę internetową. Większość popularnych aplikacji tego typu (np. Chrome, Edge, Firefox, Opera, Safari czy Brave) ma domyślnie zaszyty w sobie sejf na hasła. Zazwyczaj aktywuje się przy pierwszym logowaniu do konkretnego serwisu, pytając o możliwość zapamiętania loginu i hasła w pamięci przeglądarki lub na koncie użytkownika. Takie narzędzie nie załatwi jednak problemu generowania haseł i ich odpowiedniego zabezpieczenia przed nieuprawnionym dostępem. Tu przyda się osobny menedżer haseł, np. taki Bitwarden, z którego sam od pewnego czasu korzystam.

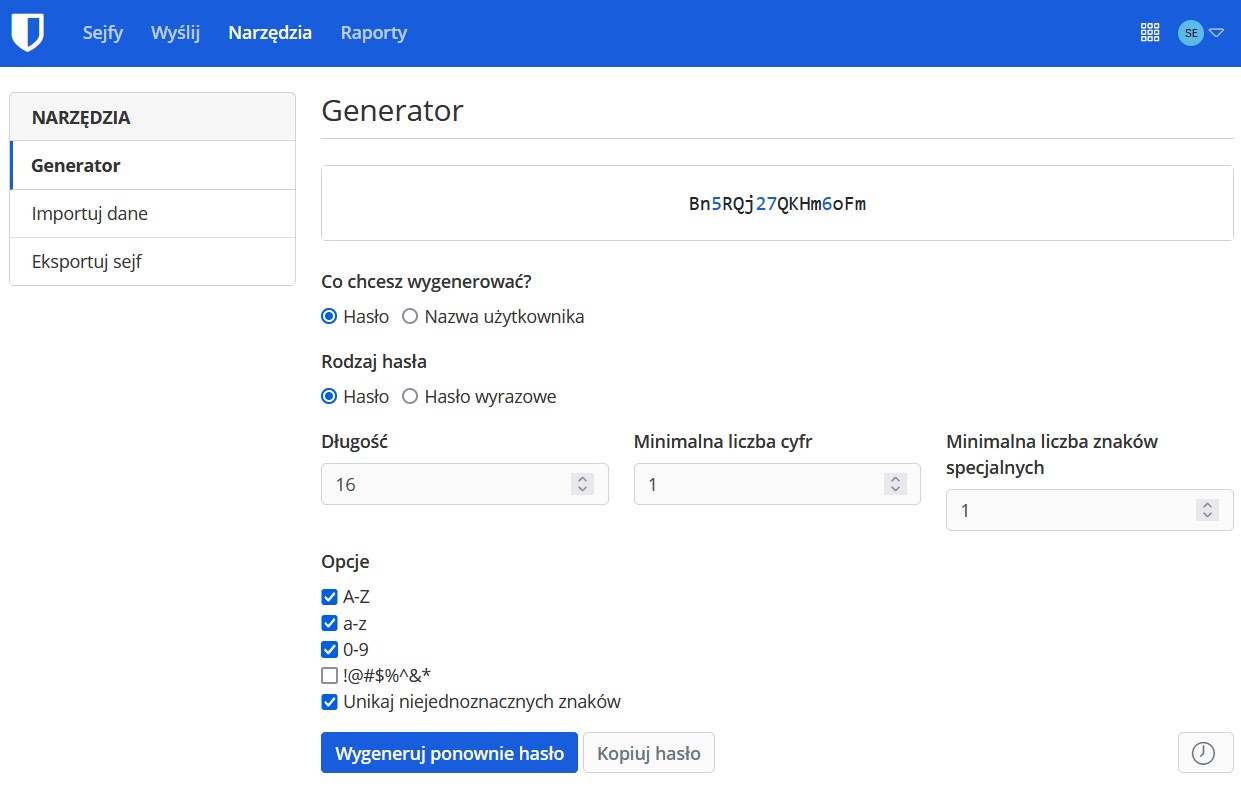

Do większości zastosowań spokojnie wystarczy taki program w wersji darmowej, dostępny jako wtyczka do przeglądarki, wersja webowa, a także aplikacja mobilna dla smartfonów z Androidem oraz iOS. Wbudowany w Bitwarden generator haseł jest dostatecznie rozbudowany – możecie w nim wyprodukować unikalne hasło o długości od 5 do 128 znaków (!), do środka wrzucając małe i wielkie litery, cyfry oraz znaki specjalne. Warto wspomnieć, że sama aplikacja generuje również tzw. hasła wyrazowe, które przypominają pełne zdania i są łatwiejsze do zapamiętania dla właściciela.

Z innych rekomendacji redakcyjnych poza Bitwarden możemy polecić wieloplatformową aplikację 1Password albo program o nazwie Dashlane. Na tę listę póki co nie możemy wrzucić LastPass – warto przypomnieć, że pod koniec ubiegłego roku złamano (i to nie pierwszy raz) zabezpieczenia tego popularnego menedżera haseł. Ale to jeszcze nie koniec, bo nie dalej, jak wczoraj, własnego menedżera haseł udostępnił również szwajcarski dostawca usług pocztowych Proton AG (użyteczność Proton Pass w wersji darmowej właśnie sprawdzam i podzielę się wynikami wkrótce). Jak widać na powyższym przykładzie, nawet sam menedżer haseł nie gwarantuje bezpieczeństwa w Sieci. I co teraz?

Na scenę wchodzi dwuetapowe uwierzytelnianie. Brzmi jak coś trudnego, ale jest łatwe

W sytuacji gdyby ktoś jednak dobrał się do takiej składnicy haseł i zamierzał zrobić z nich użytek, możemy wprowadzić dodatkowe zabezpieczenie – aplikację na telefonie, generującą unikalny jednorazowy kod dostępu. Najlepsze jest to, że większość z nas już z takiej formy korzysta – to obowiązkowa procedura do logowania się w polskich systemach bankowości elektronicznej. Wcześniej była to tzw. karta kodów jednorazowych. Teraz może mieć formę wiadomości SMS, a coraz częściej jest kodem wygenerowanym przez mobilną aplikację danego banku.

Jak wygląda procedura logowania z użyciem dwuetapowego uwierzytelniania (2FA – Two Factor Authentication)? Z menedżera haseł wyciągamy login i hasło, a następnie zostaniemy poproszeni o uruchomienie aplikacji na telefonie (w tym wypadku korzystam z Microsoft Authenticator, aby potwierdzić moją tożsamość i zezwolić na dostęp). Dodatkowo sama aplikacja w telefonie ma zabezpieczenie biometryczne w postaci skanu twarzy (Face ID), więc niewiele pozostaje tu miejsca na oszustwo. Nieautoryzowana próba zalogowania wyskoczy mi natomiast w postaci alertu na telefonie.

Czytaj też: Polacy kupują, oszuści polują. CERT Polska mówi jasno: nie mamy pojęcia o zagrożeniach w sieci

Alternatywnie można użyć też aplikacji Google Authenticator. Zasada działania i zabezpieczenia narzędzia są mniej więcej do siebie zbliżone. W obu aplikacjach dostępnych na iOS i Androida możemy użyć też aparatu w telefonie do skanowania kodu QR na stronie logowania, któremu towarzyszy wpisywanie jednorazowego kodu wygenerowanego przez aplikację. Oczywiście na samym początku trzeba w ogóle włączyć dwuetapowe uwierzytelnianie na swoim koncie w danej usłudze.

Ponownie polecam zajrzeć na strony CERT Polska, gdzie opisano procedurę włączania tego zabezpieczenia na największych platformach społecznościowych (YouTube, Instagram, Twitter, Facebook, LinkedIn) i popularnych kontach pocztowych (Gmail, WP, Onet, Interia). Jestem świadom, że jedną publikacją tematu nie sposób wyczerpać (celowo nie wspominam o inwestycji w fizyczny klucz USB, bo jestem przekonany, że to i tak zbyt wiele na początek). Jeśli chociaż kilka osób uda mi się przekonać do zmiany nawyków w Sieci, uznam swoją pracę za sukces.

PS – po więcej materiałów najwyższej jakości zapraszamy na Focus Technologie. Subskrybuj nasz nowy kanał na YouTubie!