Unikalność każdego procesora graficznego można wykorzystać do inwigilacji. DrawnApart to udowodnił, a prace nad złagodzeniem problemu ruszyły

Udowodniono to w ramach badań o nazwie DrawnApart, które służą jako dowód koncepcji i są niczym innym, jak (na szczęście) jedynie ostrzeżeniem przed inwazyjnymi środkami inwigilacji. Według zespołu badawczego, jest to pierwsze opracowanie, które analizuje zmienność produkcji półprzewodników w kontekście prywatności. Wszystko rozbija się o to, że dzięki “odciskowi palca”, który można wyciągnąć z każdego procesora graficznego, systemy śledzące mogą zbierać informacje nie na temat (w domniemaniu) “anonimowej osoby”, a tej doskonale znanej.

Czytaj też: Niewidzialne kody kreskowe na wydrukach 3D, czyli InfraredTags

Cały pomysł opiera się na wykorzystaniu wspomnianej unikalności każdego GPU, bo procesory graficzne różnią się nawzajem od siebie nawet należąc do tego samego produktu. Tak też kupując GeForce RTX 3080, ten różni się nie tylko od RTX 3070, czy nawet RTX 2080 ale też względem innych egzemplarzy GeForce RTX 3080. Technika fingerprintingu GPU wykorzystuje fakt, że dwa z pozoru identyczne procesory graficzne dają unikalne dla siebie wyniki, co może zostać przypisane do aktywności online jednego użytkownika. Mowa nie tylko o kartach graficznych, ale też układach APU i SoC w smartfonach.

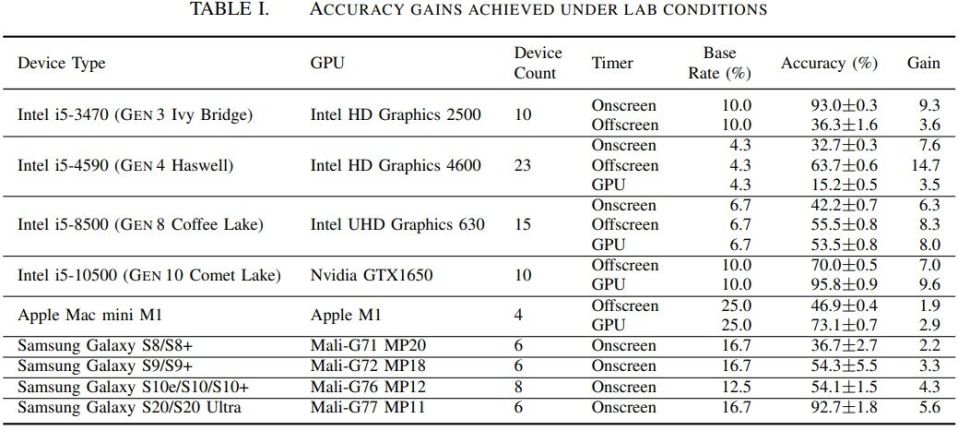

Model stworzony przez badaczy wykorzystuje do identyfikacji stałe obciążenia oparte na wieloplatformowym API WebGL (Web Graphics Library), które pozwala kartom graficznym na renderowanie grafiki w taki sposób, w jaki jest ona prezentowana w przeglądarce. Za jego pośrednictwem DrawnApart dokonuje ponad 176 pomiarów w 16 punktach gromadzenia danych, wykonując specjalne operacje, zapobiegające rozłożeniu obciążenia na losowe jednostki robocze.

Czytaj też: Zbliżają się targi Gamedev and Creative Careers Expo 2022

To sprawia, że uzyskane wyniki są powtarzalne oraz indywidualne dla każdego układu GPU, pozwalając z dużym prawdopodobieństwem na wskazanie konkretnego GPU. Zagrożenie wzrośnie jednak w przyszłości, bo choć teraz cały proces trwa 8 sekund, to nowa generacja API i obliczenia vertex shader przyspieszą to do ledwie 150 milisekund. Dodatkowo pozwoli na zwiększenie dokładności do 98%.

Czytaj też: Siły Kosmiczne USA z nowymi satelitami. Dwa GSSAP będą śledzić sytuację na orbicie

Na całe szczęście prace nad zmniejszeniem zagrożenia związanego z tym odkryciem są już realizowane. Odpowiada za nie Khronos, organizacja non-profit odpowiedzialna za rozwój biblioteki WebGL, która utworzyła już grupę techniczną, poszukującą rozwiązania mającego na celu zniwelowanie skuteczności tej techniki inwigilacji.