Historia (i to nawet nie ta wojskowa) doskonale zna takie przykłady incydentów, które kompromitują nie technologię, ale ludzi i procedury. Tego typu wpadki nie zaczynają się od włamania do wojskowej sieci, satelitarnego rozpoznania ani operacji wywiadowczej godnej filmów. Zaczynają się od rutyny, presji, zmęczenia, złego dnia, a nawet czegoś tak przyziemnego, jak potrzeby zdania kolejnego egzaminu. W takich warunkach nawet system zbudowany wokół tajności potrafi rozsypać się w sposób aż niepokojąco banalny. Właśnie dlatego sprawa amerykańskich fiszek z danymi o broni jądrowej jest ciekawa, bo nie chodzi wyłącznie o to, że coś wyciekło. Chodzi o to, co wyciekło, jak łatwo do tego doszło i jak bardzo ten epizod obnaża słabość nowoczesnych struktur bezpieczeństwa, które z zewnątrz mają wyglądać na niemal idealnie szczelne.

Najgroźniejsze fiszki świata

Sedno tej historii opiera się na ustaleniach Bellingcat z maja 2021 roku. Według tych materiałów personel USA odpowiedzialny za zabezpieczanie amerykańskiej broni jądrowej w Europie publikował w publicznie dostępnych aplikacjach do nauki zestawy fiszek zawierające informacje o bazach, schronach i procedurach bezpieczeństwa. Mówimy więc o udokumentowanym przypadku, w którym dane przeznaczone do zapamiętania przez żołnierzy trafiły do sieci, gdzie mogli zobaczyć je także postronni użytkownicy.

Czytaj też: Chińska maszyna-gigant urosła do nowej roli. Jiutian rysuje wizję rodem ze sci-fi

Wyciek obejmował sześć baz w pięciu państwach NATO – Aviano i Ghedi we Włoszech, Incirlik w Turcji, Volkel w Holandii, Kleine Brogel w Belgii oraz Büchel w Niemczech. Właśnie to tam od lat były przechowywane amerykańskie bomby grawitacyjne B61 w ramach nuklearnego parasola USA dla Europy. Już sam ten zestaw lokalizacji pokazuje skalę problemu, bo nie chodziło o jeden incydent w jednej jednostce, ale o element większej infrastruktury odstraszania jądrowego.

Co dokładnie wyciekło przez niekompetencję personelu USA?

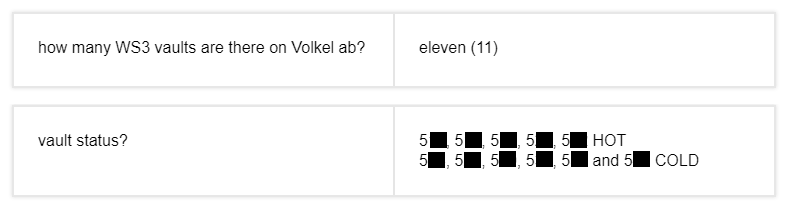

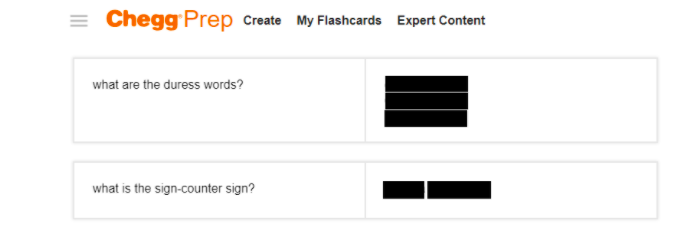

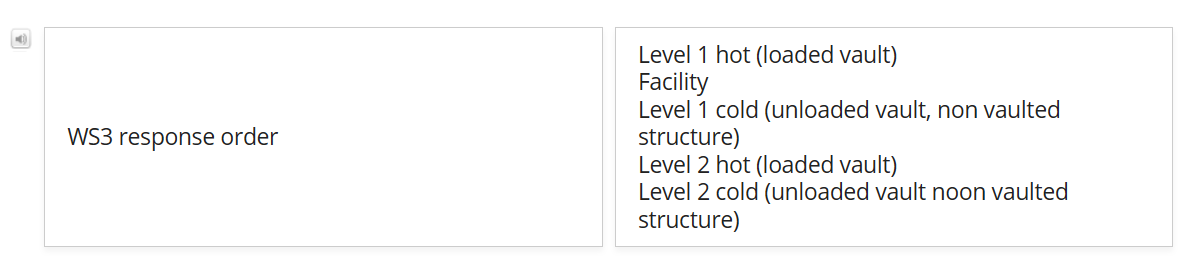

Najbardziej niepokojące jest to, że nie były to ogólne notatki w stylu “baza przechowuje broń”, bo samo istnienie baz oraz ich roli nie jest tajemnicą. Bellingcat opisywał jednak fiszki ujawniające dokładną liczbę schronów i magazynów, wskazówki pozwalające rozróżnić “gorące” i “zimne” skrytki, a więc takie, w których broń prawdopodobnie była lub jej nie było, a do tego lokalizacje kamer, szczegóły dotyczące przepustek oraz tajne słowa alarmowe wykorzystywane w sytuacji zagrożenia. Nie są to byle szczegóły, bo pamiętajmy, że z pozoru niewinne zdjęcie grupowe z bazy Volkel pomogło badaczom określić konkretne miejsce wykonania fotografii i rozpoznać atrapę bomby B61, co z kolei ułatwiało dalsze wnioskowanie o rozmieszczeniu prawdziwego uzbrojenia. Takie coś może posłużyć do koordynowania ataku na bazę.

Czytaj też: Wojsko USA zbombardowała wulkan. Ta historia z Hawajów do dziś dzieli naukowców

Właśnie tutaj leży najważniejsza lekcja z całej sprawy. W nowoczesnym środowisku bezpieczeństwa nie trzeba jednego wielkiego przecieku, żeby złożyć obraz całości. Wystarczy kilka drobnych elementów rozsianych po Internecie (fiszki, zdjęcie, podpis, nazwa jednostki, numer schronu) oraz kogoś cierpliwego, kto połączy punkty. Ta historia jest więc równie mocno o broni jądrowej, co o sile OSINT-u i o tym, jak bardzo codzienny cyfrowy bałagan niszczy iluzję pełnej kontroli.

Czy taki wyciek oznaczał, że ktoś mógł po prostu użyć bomby?

W czasie, którego dotyczyły ustalenia, Europa była kojarzona przede wszystkim z bombami B61-3 i B61-4. Starsza B61-3 miała regulowaną moc od 0,3 kilotony, czyli około 300 ton trotylu, do 170 kiloton. Dla porównania bomba zrzucona na Hiroszimę miała około 16 kiloton. Sama skala rażenia jest więc ogromna, ale dostęp do lokalizacji schronów nie oznacza jeszcze możliwości uruchomienia takiej broni. Obecne w nich systemy zabezpieczeń mają właśnie utrudnić nieautoryzowane użycie, co sprowadza się m.in. do nowoczesnych blokad, które wykorzystują elektroniczne kody, mikroprocesory i mechanizmy dezaktywujące broń po zbyt wielu błędnych próbach. Innymi słowy, nawet poważny wyciek procedur i lokalizacji nie zamienia bomby w urządzenie, które da się “po prostu odpalić”.

Ta historia kompromituje przede wszystkim kulturę organizacyjną. Jeżeli bowiem personel odpowiedzialny za jedne z najwrażliwszych elementów wojskowej infrastruktury zaczął korzystać z publicznych aplikacji do zapamiętywania materiału, to znaczy, że system szkolenia był albo zbyt oparty na bezrefleksyjnej pamięciówce, albo zwyczajnie fatalnie dopasowany do realiów pracy. Ktoś bowiem uznał, że łatwiej będzie wrzucić wrażliwe dane do konsumenckiego narzędzia niż uczyć się ich w bezpiecznym środowisku, a to mówi o organizacji bardzo dużo i niestety bardzo źle.

Czytaj też: Kolejna tona stali już nie wystarcza. Armie stawiają na nowy niewidzialny pancerz dla czołgów

W epoce, w której państwa inwestują miliardy w cyberobronę, sztuczną inteligencję, ochronę infrastruktury krytycznej i nowe wersje bomb B61, kompromitacja przyszła z najbardziej banalnego kierunku i może właśnie dlatego ten przypadek brzmi tak niewygodnie. Pokazuje bowiem, że największe sekrety świata potrafią rozsypać się przez zwykłe przyzwyczajenie do wrzucania wszystkiego do sieci.

Źródła: Popular Mechanics, Bellingcat